Ataque a la cadena de suministro mediante DAEMON Tools

Un ataque dirigido a la cadena de suministro mediante un software popular para montar imágenes de disco.

190 publicaciones

Un ataque dirigido a la cadena de suministro mediante un software popular para montar imágenes de disco.

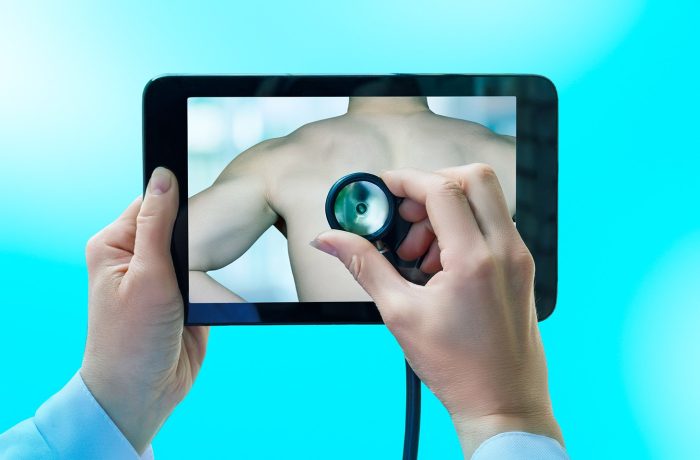

En la actualidad, los servicios y las aplicaciones de telesalud están aumentando en popularidad, lo que hace que la disponibilidad de los servicios médicos sea mejor que nunca. Pero ¿cómo de segura es la telemedicina y qué tipo de riesgos conlleva?

Los expertos de Kaspersky han detectado sitios web falsos que roban dinero a los fans de BTS durante la compra de entradas en pre venta. En nuestro nuevo artículo, explicamos cómo mantenerse alerta y no ser víctima de estafadores.

Cómo las soluciones de seguridad de código abierto se han convertido en el punto de partida para un ataque masivo a otras aplicaciones populares y qué deberían hacer las organizaciones que las utilizan.

Varios casos de la técnica ClickFix utilizada en ataques del mundo real.

Cada vez más instituciones educativas son víctimas de ataques de ransomware. Analizamos algunos incidentes del mundo real, explicamos sus causas y explicamos cómo mitigar los riesgos para la infraestructura académica.

Nos adentraremos en los planes de phishing y spam más intrigantes y sofisticados que han sido interceptados por nuestros expertos durante 2025.

¿Por qué tenemos una relación de amor-odio con las aplicaciones de citas y cómo nos están afectando al cerebro? ¿Puede un emoji dar inicio a una guerra? ¿Es posible casarse con una inteligencia artificial? Reflexionamos sobre cómo la tecnología moderna está redefiniendo el amor y nuestras propias ideas al respecto.

Nuestras aplicaciones de Android ya no están disponibles en Google Play. Te explicamos cómo descargarlas, instalarlas y actualizarlas por medios alternativos.

Cómo utilizan los atacantes sitios web falsos generados por IA para distribuir compilaciones troyanizadas de Syncro, una herramienta de acceso remoto (RAT) legítima.

Dos campañas del grupo BlueNoroff APT que dirigen sus ataques a desarrolladores y ejecutivos de la industria de las criptomonedas.

Nuestros expertos han encontrado herramientas comunes que utilizan tanto el grupo ForumTroll APT como los atacantes que utilizan el malware Dante de Memento Labs.

Nuestros expertos entrenaron un modelo de ML para detectar intentos de secuestro de DLL y lo integraron en el sistema Kaspersky SIEM.

Ahora, la aplicación Kaspersky para Android puede detectar enlaces maliciosos en las notificaciones de cualquier aplicación.

Hemos creado una guía con las mejores aplicaciones para viajeros.

Basándonos en el Informe de Evaluación de las Ciberamenazas en África que INTERPOL acaba de publicar, identificamos qué amenazas se dirigen con más frecuencia a las empresas en desarrollo y cómo detenerlas.

Es la segunda vez que encontramos un troyano ladrón en la App Store.

Primero, que no cunda el pánico. Segundo, cambia tus contraseñas. ¿Y qué más? Lee esta entrada del blog para proteger sus cuentas.

Hemos lanzado Kaspersky eSIM Store, una forma sencilla de comprar y activar tarjetas eSIM, que te ofrecen acceso instantáneo a Internet móvil en más de 150 países y regiones de todo el mundo.

Un recordatorio sobre cómo crear contraseñas seguras y acordarte de ellas.

Un atacante ha secuestrado la cuenta de Instagram de una popular influencer mediante un ataque de intercambio de SIM y ha generado deepfakes para estafar a los seguidores.