En 2022, nos sumergimos en un método de ataque llamado browser-in-the-browser, desarrollado originalmente por el investigador de ciberseguridad conocido como mr.d0x. En aquel entonces, no existían ejemplos reales de uso de este modelo. Avanzamos rápido cuatro años, y los ataques browser-in-the-browser han pasado de lo teórico a lo real: los atacantes ahora los están usando de verdad. En esta publicación, revisamos qué es exactamente un ataque browser-in-the-browser, mostramos cómo los ciberdelincuentes lo están implementando y, lo más importante, explicamos cómo evitar convertirte en su próxima víctima.

¿Qué es un ataque browser-in-the-browser (BitB)?

Para empezar, refresquemos la memoria sobre lo que mr.d0x realmente ideó. La base del ataque parte de la observación de cuán avanzadas se han vuelto las herramientas de desarrollo web modernas (HTML, CSS, JavaScript y similares). Es esta comprensión la que inspiró al investigador a crear un modelo de phishing particularmente elaborado.

Un ataque browser-in-the-browser es una forma sofisticada de phishing que utiliza el diseño web para crear sitios web fraudulentos que imitan las ventanas de inicio de sesión en servicios conocidos, como Microsoft, Google, Facebook o Apple, que se parecen a los reales. El concepto del investigador implica que un atacante construya un sitio de apariencia legítima para atraer a las víctimas. Una vez allí, los usuarios no pueden dejar comentarios ni realizar compras a menos que “inicien sesión” primero.

Iniciar sesión parece bastante fácil: solo debes hacer clic en el botón Iniciar sesión con {nombre del servicio popular}. Aquí es donde el asunto se pone interesante: en lugar de una página de autenticación genuina proporcionada por el servicio legítimo, el usuario obtiene un formulario falso presentado dentro del sitio malicioso, que se ve exactamente como una ventana emergente del navegador. Además, la barra de direcciones en la ventana emergente, también elaborada por los atacantes, muestra una URL perfectamente legítima. Incluso al inspeccionar de cerca, no se revela el truco.

Desde allí, el usuario desprevenido introduce sus credenciales para Microsoft, Google, Facebook o Apple en esta ventana creada, y esos detalles van directamente a los ciberdelincuentes. Durante un tiempo, este esquema siguió siendo un experimento teórico del investigador de seguridad. Ahora, los atacantes del mundo real lo han añadido a sus arsenales.

Robo de credenciales de Facebook

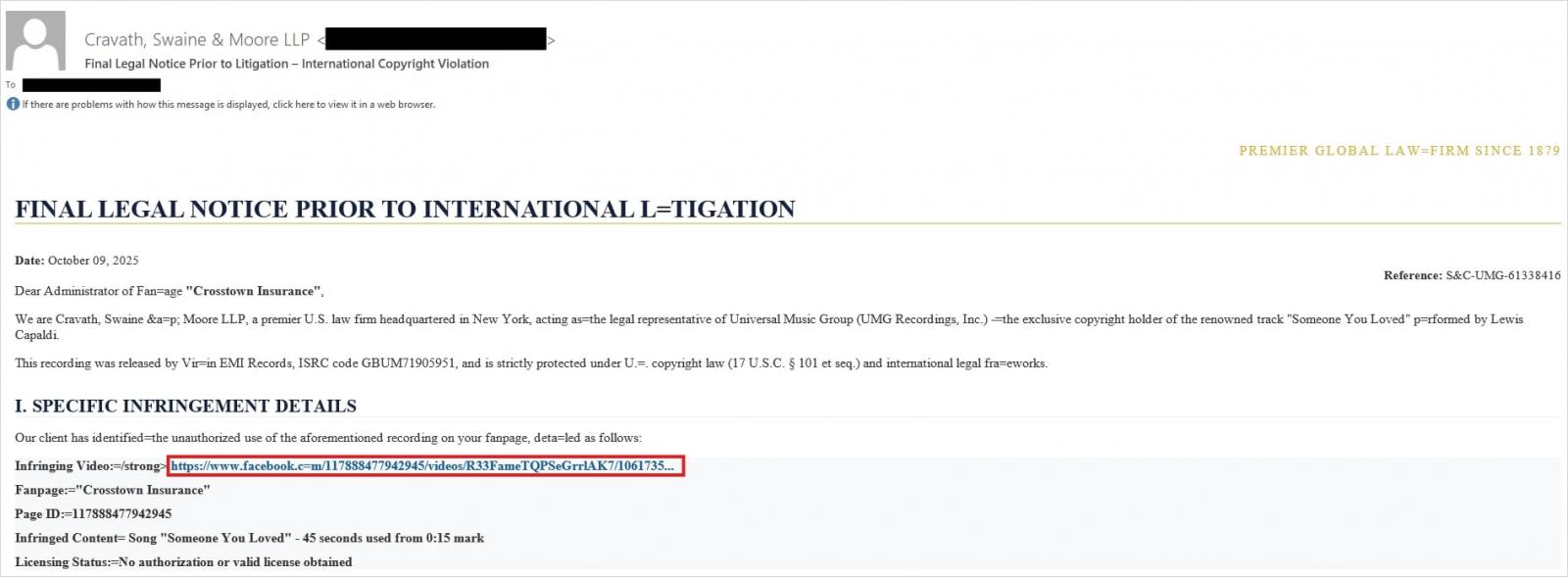

Los atacantes han dado su propio toque personal al concepto original de mr.d0x: los golpes recientes de browser-in-the-browser han comenzado con correos electrónicos diseñados para alarmar a los destinatarios. Por ejemplo, una campaña de phishing se hizo pasar por un bufete de abogados que informaba al usuario de que había cometido una violación de los derechos de autor al publicar algo en Facebook. El mensaje incluía un enlace de apariencia creíble que supuestamente llevaba a la publicación ofensiva.

Los atacantes enviaron mensajes en nombre de un bufete de abogados falso que alegaba una infracción de derechos de autor, con un enlace que supuestamente llevaba a la publicación problemática en Facebook. Fuente.

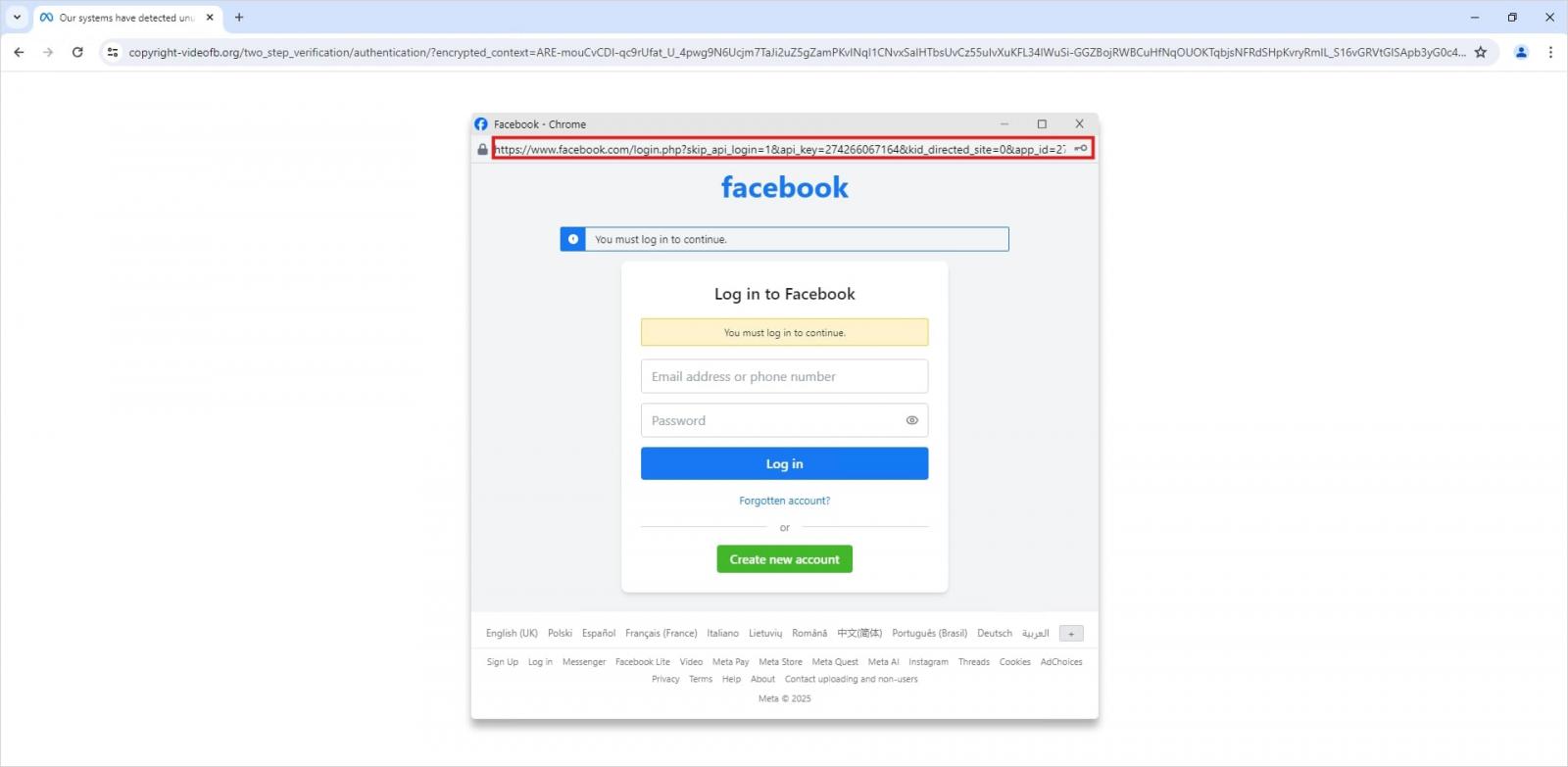

Curiosamente, para bajar la guardia de la víctima, hacer clic en el enlace no abría de inmediato una página de inicio de sesión de Facebook falsa. En cambio, primero se encontraron con un Meta CAPTCHA falso. Solo después de pasarlo, se le presentó a la víctima la ventana emergente de autenticación falsa.

Esta no es una ventana emergente real del navegador, es un elemento del sitio web que imita una página de inicio de sesión de Facebook, una artimaña que permite a los atacantes mostrar una dirección completamente convincente. Fuente

Lógicamente, la página de inicio de sesión falsa de Facebook siguió el modelo de mr.d0x: se creó en su totalidad con herramientas de diseño web para recopilar las credenciales de la víctima. Mientras tanto, la URL que se muestra en la barra de direcciones falsificada apunta al sitio real de Facebook: www.facebook.com.

Cómo evitar convertirte en víctima

El hecho de que los estafadores ahora estén implementando ataques browser-in-the-browser solo demuestra que su colección de trucos está en constante evolución. Pero no desesperes, hay una manera de saber si una ventana de inicio de sesión es legítima. En estos casos, un administrador de contraseñas es tu mejor amigo, que, entre otras cosas, actúa como una prueba de seguridad fiable para cualquier sitio web.

Esto se debe a que cuando se trata de autorrellenar credenciales, un administrador de contraseñas mira la URL real, no lo que parece mostrar la barra de direcciones, o cómo se ve la página en sí. A diferencia de un usuario humano, un administrador de contraseñas no puede ser engañado con tácticas browser-in-the-browser, ni con cualquier otro truco, como dominios que tienen una dirección ligeramente diferente (typosquatting) o formas de phishing ocultas en anuncios y ventanas emergentes. Hay una regla sencilla: si el administrador de contraseñas ofrece autorrellenar tu nombre de usuario y contraseña, estás en un sitio web para el que has guardado credenciales anteriormente. Si no ofrece nada, hay algo sospechoso.

Más allá de eso, con nuestros consejos comprobados, podrás defenderte contra varios métodos de phishing, o al menos a minimizar las consecuencias si un ataque tiene éxito:

- Activa la autenticación de dos factores (2FA) para cada cuenta que lo admita. Lo ideal sería que uses códigos de un solo uso generados por una aplicación de autenticación especializada como segundo factor. Esto te permite evitar los esquemas de phishing diseñados para interceptar los códigos de confirmación enviados por SMS, aplicaciones de mensajería o correo electrónico. Puedes leer más sobre la 2FA de código único en nuestra publicación específica del tema.

- Usa llaves de acceso. La opción de iniciar sesión con este método también puede servir como indicio de que estás en un sitio legítimo. Puedes obtener toda la información sobre las llaves de acceso y cómo comenzar a usarlas en nuestro artículo detallado sobre esa tecnología.

- Establece contraseñas únicas y complejas para todas las cuentas. Hagas lo que hagas, nunca reutilices la misma contraseña en diferentes cuentas. Recientemente, hablamos sobre lo que hace que una contraseña sea realmente segura en nuestro blog. Para generar combinaciones únicas, sin necesidad de recordarlas, la apuesta segura es Kaspersky Password Manager. Como beneficio adicional, también puedes generar códigos de un solo uso para la autenticación de dos factores, almacenar las llaves de acceso y sincronizar las contraseñas y los archivos en todos tus dispositivos.

Finalmente, esta publicación sirve como otro recordatorio de que los ataques teóricos descritos por los investigadores de ciberseguridad a menudo encuentran su camino hacia la naturaleza. Por lo tanto, presta atención a nuestro blog y suscríbete a nuestro canal de Telegram para mantenerte al día sobre las últimas amenazas a tu seguridad digital y cómo detenerlas.

Lee sobre otras técnicas ingeniosas de phishing que los estafadores utilizan día tras día:

phishing

phishing

Consejos

Consejos