Aunque guardes tus criptoactivos en una cartera fría y utilices dispositivos de Apple, los cuales gozan de una sólida reputación en materia de seguridad, los ciberdelincuentes aún pueden encontrar la forma de robar tus fondos. Estos actores maliciosos están combinando técnicas conocidas en nuevas cadenas de ataque, incluso atrayendo a las víctimas directamente dentro de la App Store.

Clones de carteras de criptomonedas

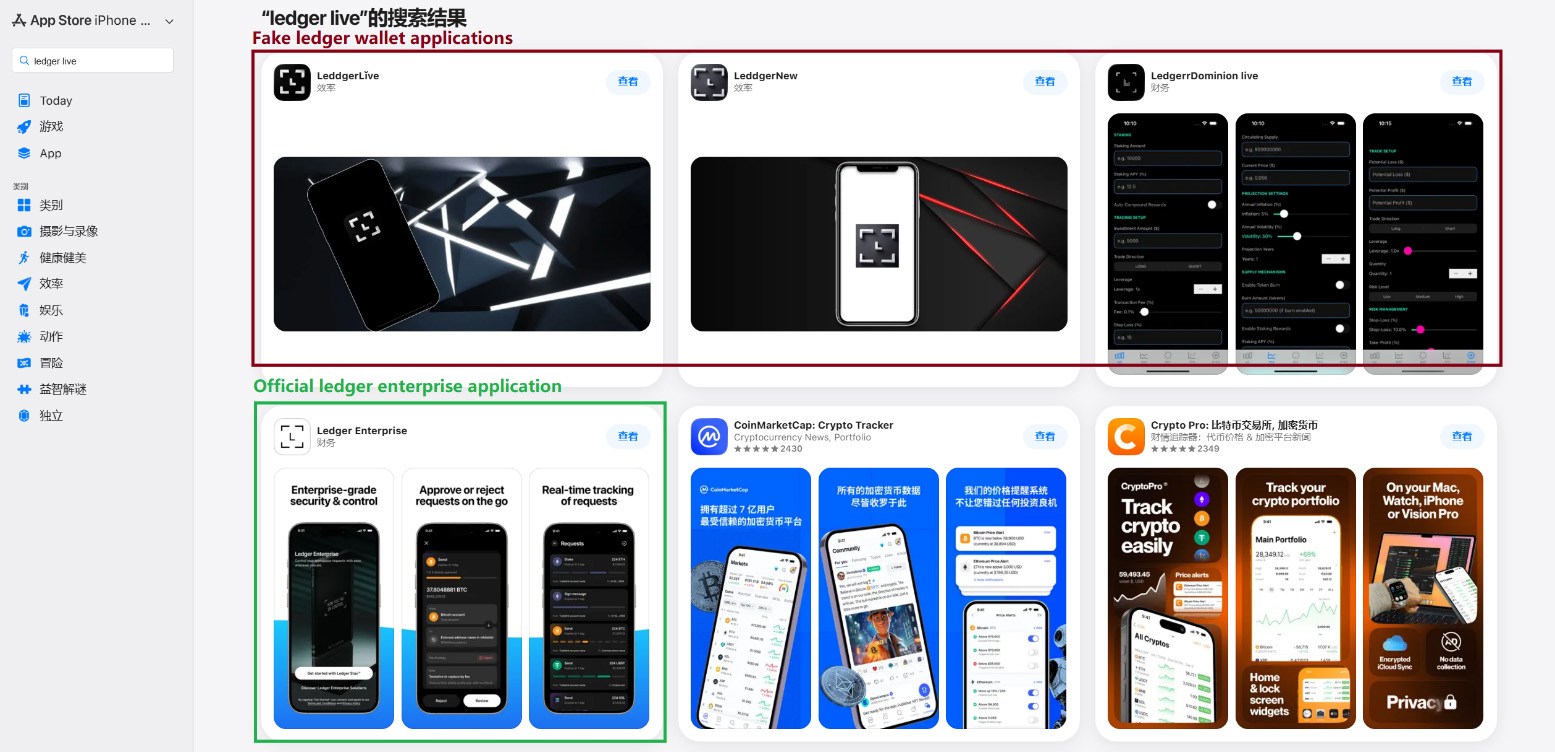

El pasado marzo detectamos aplicaciones de phishing en los primeros puestos de las listas de la App Store china, con iconos y nombres que imitaban a populares herramientas de administración de carteras de criptomonedas. Los atacantes han aprovechado el vacío que dejaron las restricciones regionales que bloquean varias aplicaciones oficiales de carteras en la App Store china. Crearon aplicaciones falsas con iconos similares a los originales y nombres con faltas de ortografía intencionadas, probablemente para eludir la moderación de la App Store y engañar a los usuarios.

Aplicaciones de phishing en la App Store que aparecen en los resultados de búsqueda de Ledger Wallet (antes Ledger Live)

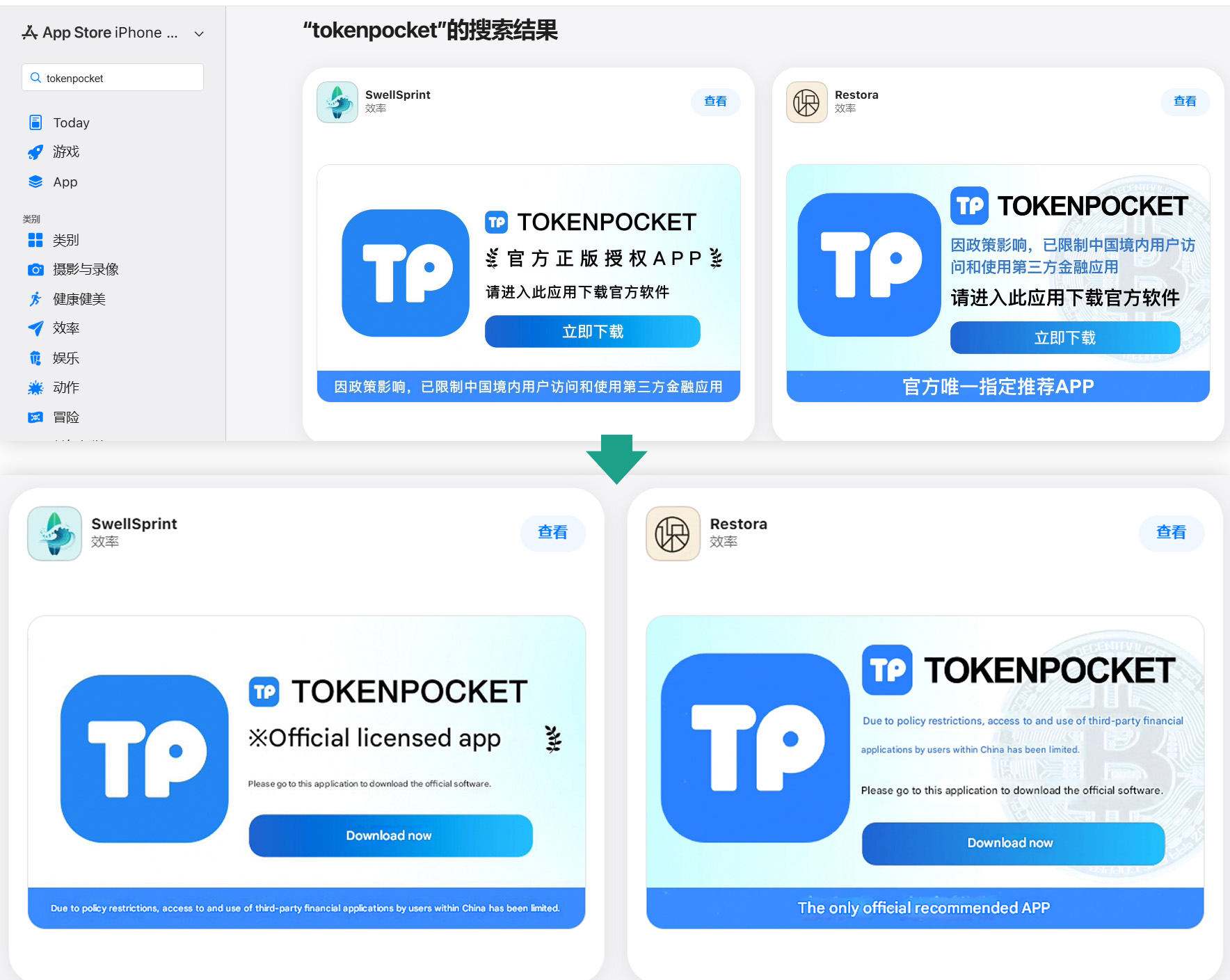

Además de las mencionadas, encontramos varias aplicaciones con nombres e iconos que no tenían ninguna relación con las criptomonedas. Sin embargo, sus banners promocionales afirmaban que podían usarse para descargar e instalar aplicaciones oficiales de carteras que, de otro modo, no están disponibles en la App Store de la región.

Banners en las páginas de las aplicaciones que afirman que pueden usarse para descargar la aplicación oficial de TokenPocket, que no está disponible en la App Store local

En total, identificamos 26 aplicaciones de phishing que imitan a las siguientes carteras populares:

- MetaMask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

Algunas otras aplicaciones muy similares aún no incluían funcionalidades de phishing, pero todo indica que están vinculadas a los mismos atacantes. Es probable que planeen añadir funciones maliciosas en actualizaciones futuras.

Para conseguir que estas aplicaciones pasaran la revisión de la App Store, los desarrolladores añadieron funcionalidades básicas, como un juego, una calculadora o un planificador de tareas.

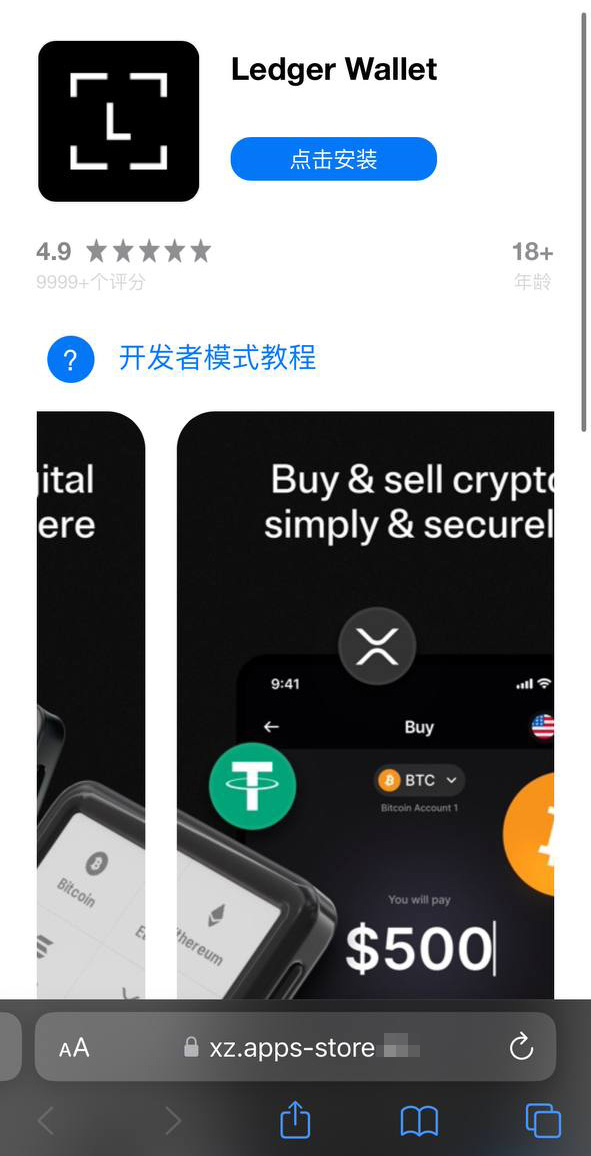

Instalar cualquiera de estos clones es el primer paso hacia la pérdida de tus criptoactivos. Aunque estas aplicaciones no roban directamente criptomonedas, frases semilla ni contraseñas, actúan como señuelo para generar confianza en los usuarios por el hecho de estar en la App Store oficial. Sin embargo, una vez instalada y ejecutada, la aplicación abre en el navegador de la víctima una página de phishing que imita a la App Store y que le pide instalar una versión vulnerada de la cartera de criptomonedas en cuestión. Los atacantes han creado varias versiones de estos módulos maliciosos, cada una adaptada a una cartera específica. Puedes encontrar un análisis técnico detallado de este ataque en nuestra publicación de Securelist.

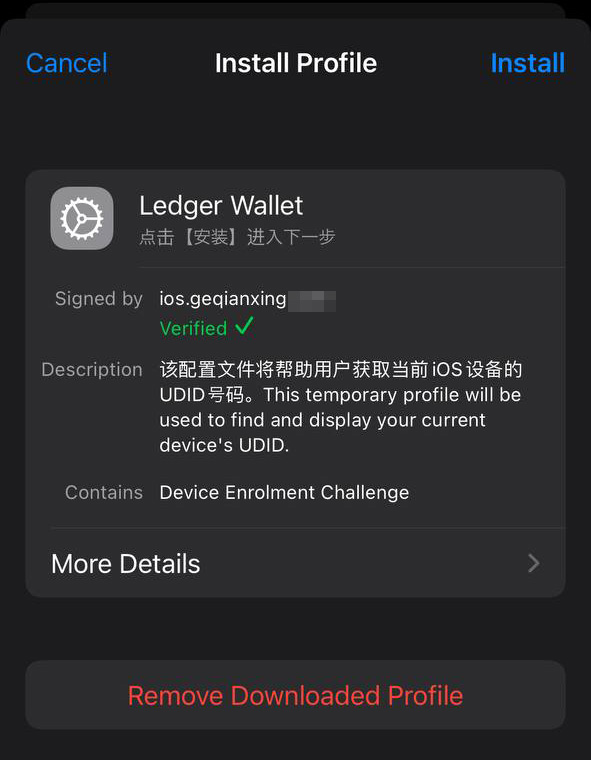

Si la víctima cae en el engaño, primero se le pide instalar un perfil de aprovisionamiento, que permite instalar aplicaciones en el iPhone fuera de la App Store. Ese perfil se utiliza después para instalar la propia aplicación maliciosa.

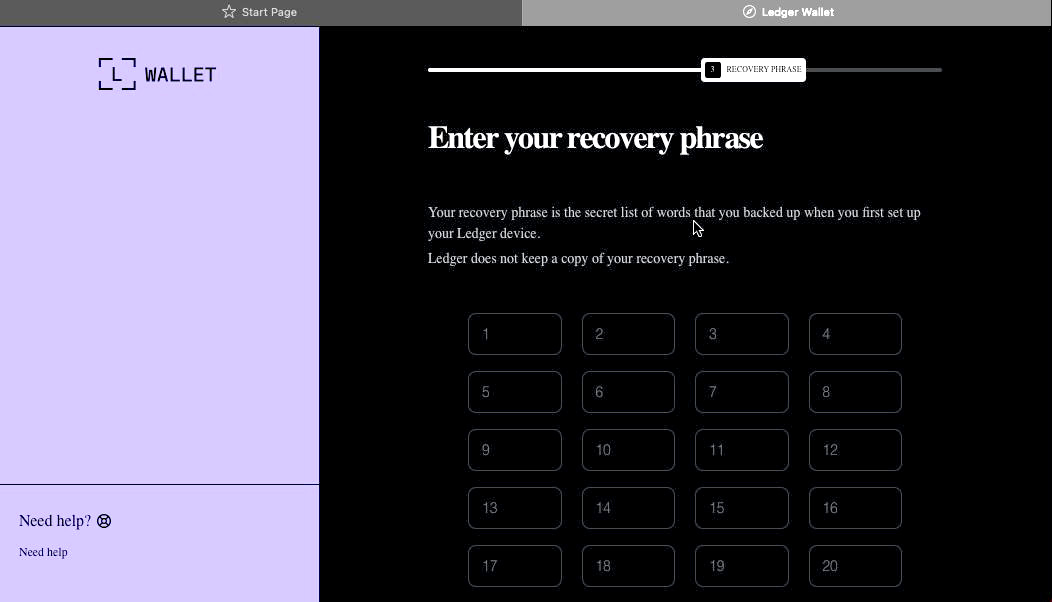

Un sitio falso de la App Store que le solicita al usuario instalar una aplicación que se hace pasar por Ledger Wallet

En el ejemplo anterior, el malware se basa en la aplicación Ledger original con funcionalidad troyana integrada. La aplicación es idéntica a la original, pero cuando se conecta a una cartera de hardware, muestra una ventana que solicita la frase semilla, supuestamente para restaurar el acceso. Este no es un procedimiento estándar: generalmente, solo necesitas introducir un PIN, nunca una frase de recuperación. Si la víctima confía en la aparente legitimidad de la aplicación e introduce su frase semilla, se envía inmediatamente al servidor de los atacantes, lo que les otorga acceso completo a los criptoactivos.

Instalación de aplicaciones fuera de la App Store

Un componente clave de este engaño consiste en instalar malware en el iPhone de la víctima eludiendo la App Store y su proceso de verificación. Esto se ejecuta de forma muy similar a SparkKitty, el infostealer para iOS que descubrimos anteriormente. Los atacantes lograron obtener acceso al Apple Developer Enterprise Program. Por solo 299 USD al año, y tras una entrevista y verificación corporativa, este programa les permite a las entidades emitir sus propios perfiles de configuración y aplicaciones para su descarga directa en los dispositivos de los usuarios sin ni siquiera publicarlos en la App Store.

Para instalar la aplicación, la víctima primero debe instalar un perfil de configuración que permite descargar el malware directamente sin pasar por la App Store. Observa la marca de verificación verde

En general, los perfiles empresariales están diseñados para permitir que las organizaciones implementen aplicaciones internas en los dispositivos de sus empleados. Estas aplicaciones no necesitan publicarse en la App Store y pueden instalarse en una cantidad ilimitada de dispositivos. Desafortunadamente, a menudo se abusa de esta función. Estos perfiles se utilizan con frecuencia para software que no cumple con las directivas de Apple, como casinos en línea, mods pirateados y, por supuesto, malware.

Precisamente por eso, el sitio falso que imita la Apple Store le solicita al usuario instalar un perfil de configuración antes de entregar la aplicación firmada con ese perfil.

Robo de criptomonedas a través de aplicaciones y extensiones de macOS

Muchos usuarios de criptomonedas prefieren administrar sus carteras en un ordenador en lugar de un teléfono inteligente y, a menudo, eligen Mac para hacerlo. Por lo tanto, no sorprende que la mayoría de los infostealers más populares en macOS apunten de una forma u otra a los datos de carteras de criptomonedas. Sin embargo, recientemente ha ganado terreno una nueva técnica maliciosa: además de robar datos guardados, los atacantes insertan diálogos de phishing directamente en aplicaciones legítimas de carteras ya instaladas en los ordenadores de los usuarios. A principios de este año, el infostealer MacSync adoptó esta funcionalidad. Se infiltra en los sistemas mediante ataques ClickFix: los usuarios que buscan software son redirigidos a sitios falsos con instrucciones fraudulentas para instalar la aplicación ejecutando comandos en la Terminal. Esto ejecuta el infostealer, que extrae contraseñas y cookies guardadas en Chrome, chats de servicios de mensajería instantánea populares y datos de extensiones de carteras de criptomonedas basadas en el navegador.

Pero la parte más interesante es lo que sucede a continuación. Si la víctima ya tiene instalada una aplicación legítima de Trezor o Ledger, el infostealer descarga módulos adicionales e intercambia fragmentos de la aplicación con su propio código troyano. Luego, el malware vuelve a firmar el archivo modificado para que, después de aplicar estas “correcciones”, Gatekeeper (el mecanismo de protección integrado en macOS) permita ejecutar la aplicación sin solicitarle permisos adicionales al usuario. Aunque este truco no siempre funciona, resulta eficaz en aplicaciones más simples basadas en el popular marco Electron.

Cuando se abre la aplicación troyanizada, simula un error e inicia un “proceso de recuperación” en el que le pide al usuario la frase semilla de su cartera.

Además de MacSync, los desarrolladores detrás de otros infostealers de macOS han adoptado este mismo enfoque de troyanización. Anteriormente, detallamos un mecanismo similar utilizado para poner en riesgo las carteras Exodus y Bitcoin-Qt.

Cómo mantener tus criptoactivos seguros

Una y otra vez, los atacantes han demostrado que ningún dispositivo es realmente invencible. Con tantos desarrolladores y usuarios de criptomonedas que prefieren macOS y iOS, los actores de amenazas han diseñado e implementado ataques a escala industrial para ambas plataformas. Mantenerse seguro requiere una defensa en profundidad basada en el escepticismo y la vigilancia.

- Descarga aplicaciones únicamente desde fuentes fiables: ya sea el sitio web oficial del desarrollador o su página de la App Store. Como el malware puede colarse incluso en las tiendas oficiales, verifica siempre el editor de la aplicación.

- Comprueba la valoración de la aplicación, la fecha de publicación y la cantidad de descargas.

- Lee las reseñas, especialmente las negativas. Ordena las reseñas por fecha para evaluar la última versión. Los atacantes suelen empezar con una aplicación completamente inocente que obtiene buenas valoraciones antes de introducir funcionalidades maliciosas en una actualización posterior.

- No copies ni pegues comandos en la Terminal a menos que estés completamente seguro de lo que hacen. Estos ataques se han vuelto muy populares últimamente y a menudo se disfrazan de pasos de instalación de aplicaciones de IA como Claude Code u OpenClaw.

- Utiliza un sistema de seguridad integral en todos tus ordenadores y teléfonos inteligentes. Recomendamos Kaspersky Premium. Esto ayuda en gran medida a reducir el riesgo de visitar sitios de phishing o instalar aplicaciones maliciosas.

- Nunca introduzcas tu frase semilla en una aplicación de cartera de hardware, en un sitio web ni en un chat. En todos los casos, ya sea al migrar a una cartera nueva, reinstalar aplicaciones o recuperar una cartera, la frase semilla debe introducirse únicamente en el dispositivo de hardware, nunca en una aplicación móvil o de escritorio.

- Comprueba siempre la dirección del destinatario en la pantalla de la cartera de hardware para prevenir ataques de intercambio de direcciones.

- Guarda tus frases semilla de la forma más segura posible, por ejemplo, en una placa metálica o en un sobre sellado dentro de una caja de seguridad. Lo mejor es no almacenarlas en un ordenador bajo ningún punto de vista, pero si es la única opción, utiliza un almacén seguro y cifrado como Kaspersky Password Manager.

¿Sigues creyendo que los dispositivos de Apple son a prueba de balas? Piensa de nuevo mientras lees los siguientes artículos:

- El iPhone ya no es invencible: un análisis de DarkSword y Coruna

- Predator frente al iPhone: el arte de la vigilancia invisible

- ¿Tus auriculares Bluetooth te están espiando?

- AirBorne: ataques a dispositivos Apple a través de vulnerabilidades en AirPlay

- Banshee Stealer: un ladrón que ataca a usuarios de macOS

iOS

iOS

Consejos

Consejos