En una publicación anterior, analizamos un ejemplo práctico de cómo la atribución de amenazas ayuda en las investigaciones de incidentes. También presentamos Kaspersky Threat Attribution Engine (KTAE), nuestra herramienta para realizar una suposición fundamentada sobre a qué grupo específico de APT pertenece una muestra de malware. Para demostrarlo, utilizamos Kaspersky Threat Intelligence Portal, una herramienta basada en la nube que proporciona acceso a KTAE como parte de nuestro servicio integral de Análisis de amenazas, junto con un entorno aislado y una herramienta de búsqueda de similitudes sin atribución.

Las ventajas de un servicio en la nube son obvias: los clientes no necesitan invertir en hardware, instalar nada ni administrar un software. Sin embargo, como muestra la experiencia del mundo real, la versión en la nube de una herramienta de atribución no es para todos.

En primer lugar, algunas organizaciones están sujetas a restricciones reglamentarias que prohíben estrictamente que los datos salgan de su perímetro interno. Para los analistas de seguridad de estas empresas, la carga de archivos a un servicio de terceros está fuera de discusión. En segundo lugar, algunas empresas emplean buscadores de amenazas incondicionales que necesitan un conjunto de herramientas más flexible, uno que les permita trabajar con su propia investigación patentada junto con la inteligencia frente a amenazas de Kaspersky. Es por eso que KTAE está disponible en dos versiones: una versión basada en la nube y una implementación local.

¿Cuáles son las ventajas de KTAE local en comparación con la versión en la nube?

En primer lugar, la versión local de KTAE garantiza que la investigación sea completamente confidencial. Todo el análisis se lleva a cabo directamente en la red interna de la organización. La fuente de inteligencia frente a amenazas es una base de datos implementada dentro del perímetro de la empresa, contiene los indicadores únicos y datos de atribución de cada muestra maliciosa conocida por nuestros expertos, y también contiene las características pertenecientes a archivos legítimos para excluir detecciones de falsos positivos. La base de datos recibe actualizaciones regulares, pero funciona de manera unidireccional: ninguna información sale de la red del cliente.

Además, la versión local de KTAE brinda a los expertos la capacidad de añadir nuevos grupos de amenazas a la base de datos y vincularlos a muestras de malware que detectaron por su cuenta. Esto significa que la atribución posterior de nuevos archivos contará con los datos añadidos por los investigadores internos. Esto permite a los expertos catalogar sus propios clústeres de malware únicos, trabajar con ellos e identificar similitudes.

Aquí hay otra herramienta útil para expertos: nuestro equipo ha desarrollado un complemento gratuito para IDA Pro, un popular desensamblador, para usar con la versión local de KTAE.

¿Cuál es la finalidad de un complemento de atribución para un desensamblador?

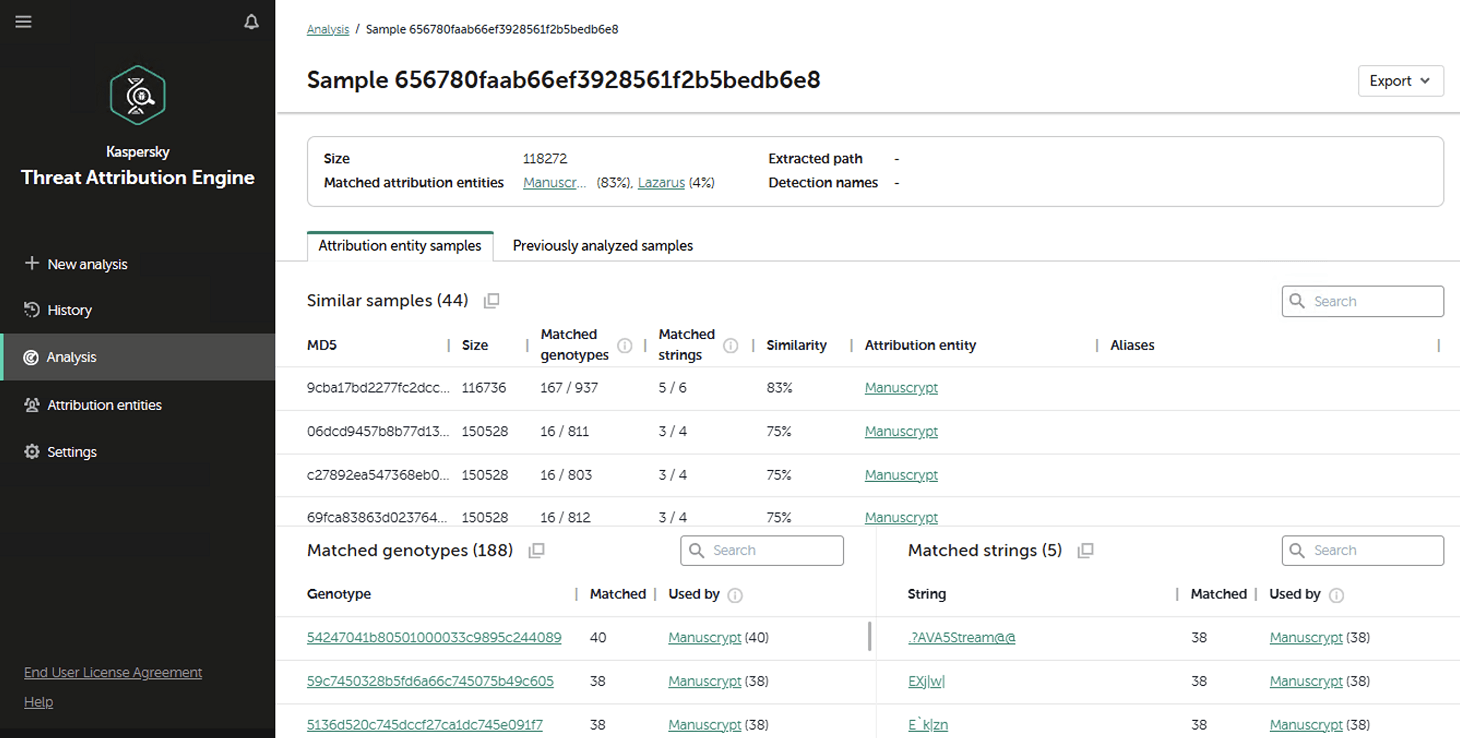

Para un analista del SOC encargado de la clasificación de alertas, atribuir un archivo malicioso que se encuentra en la infraestructura es sencillo: basta con cargarlo en KTAE (en la nube o local) y obtener un veredicto, como Manuscrypt (83 %). Eso es suficiente para tomar las medidas adecuadas contra las herramientas conocidas de ese grupo y evaluar la situación general. Sin embargo, un buscador de amenazas podría no querer tomar ese veredicto al pie de la letra. Como alternativa, podría preguntar: “¿Qué fragmentos de código son únicos en todas las muestras de malware utilizadas por este grupo?” Aquí, un complemento de atribución para un desensamblador es útil.

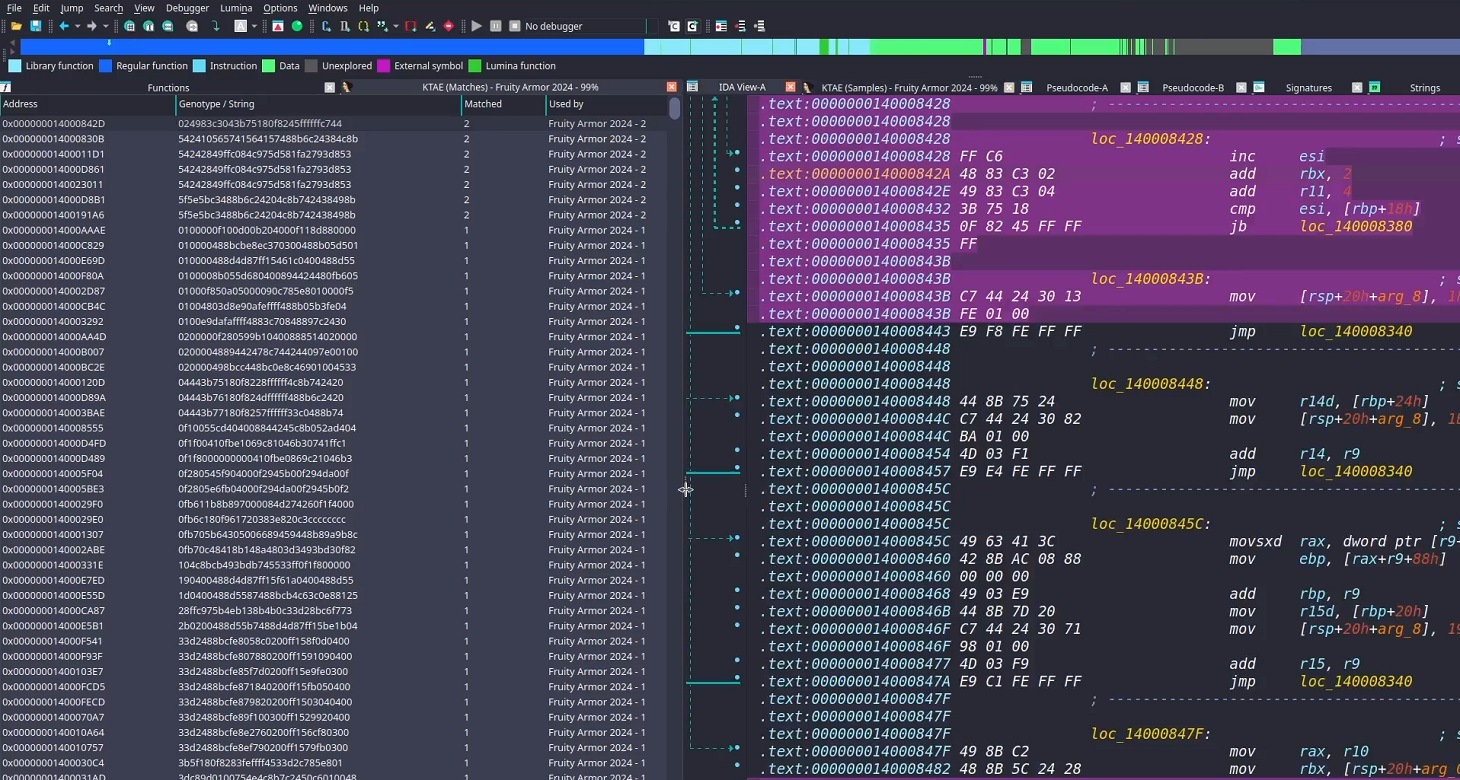

Dentro de la interfaz de IDA Pro, el complemento destaca los fragmentos de código desensamblados específicos que activaron el algoritmo de atribución. Esto no solo permite una inmersión más profunda a nivel de expertos en nuevas muestras de malware, también permite a los investigadores perfeccionar las reglas de atribución sobre la marcha. Como consecuencia, el algoritmo y la propia KTAE siguen evolucionando, lo que hace que la atribución sea más precisa con cada ejecución.

Dentro de la interfaz de IDA Pro, el complemento destaca los fragmentos de código desensamblados específicos que activaron el algoritmo de atribución. Esto no solo permite una inmersión más profunda a nivel de expertos en nuevas muestras de malware, también permite a los investigadores perfeccionar las reglas de atribución sobre la marcha. Como consecuencia, el algoritmo y la propia KTAE siguen evolucionando, lo que hace que la atribución sea más precisa con cada ejecución.

Cómo configurar el complemento

El complemento es un script escrito en Python. Para ponerlo en funcionamiento, necesitas IDA Pro. Desafortunadamente, no funcionará en IDA Free, ya que no es compatible con los complementos de Python. Si aún no tienes Python instalado, debes descargarlo, configurar las dependencias (verifica el archivo de requisitos en nuestro repositorio de GitHub) y asegurarte de que las variables de entorno de IDA Pro apunten a las bibliotecas de Python.

A continuación, debes insertar la URL de tu instancia de KTAE local en el cuerpo del script y proporcionar tu token de API (que está disponible comercialmente), tal como se hace en el script de ejemplo descrito en la documentación de KTAE.

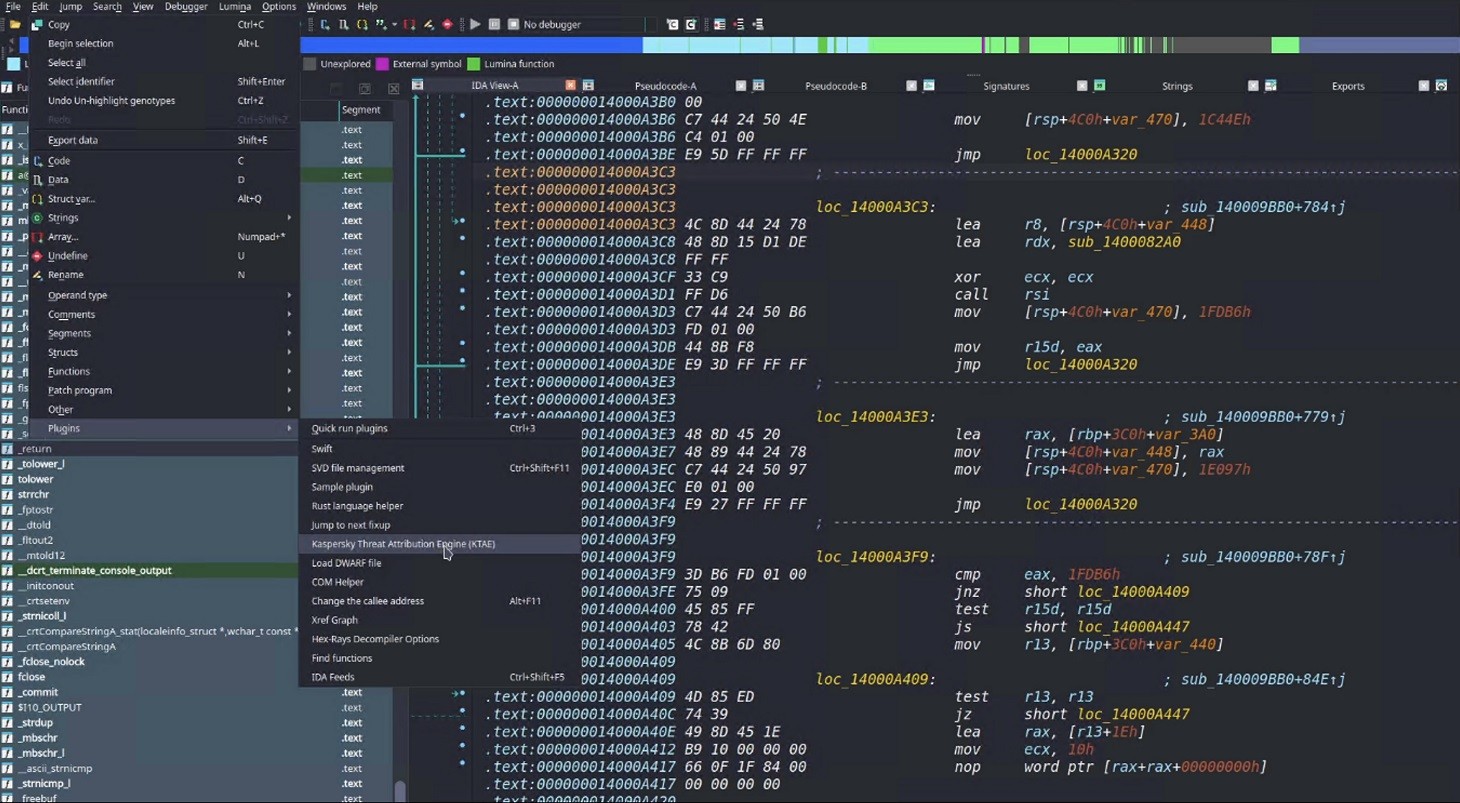

Luego, sencillamente puedes colocar el script en tu carpeta de complementos de IDA Pro y ejecutar el desensamblador. Si lo has hecho correctamente, después de cargar y desmontar una muestra, verás la opción para iniciar el complemento Kaspersky Threat Attribution Engine (KTAE) en Editar → Complementos:

Cómo utilizar el complemento

Cuando se instala el complemento, esto es lo que ocurre en segundo plano: el archivo cargado actualmente en IDA Pro se envía a través de la API al servicio KTAE instalado localmente, en la URL configurada en el script. El servicio analiza el archivo, y los resultados del análisis se envían de nuevo a IDA Pro.

En una red local, el script generalmente termina su trabajo en cuestión de segundos (la duración depende de la conexión al servidor KTAE y del tamaño del archivo analizado). Una vez que el complemento finaliza su ejecución, un investigador puede comenzar a profundizar en los fragmentos de código resaltados. Un doble clic conduce directamente a la sección relevante en el ensamblado o código binario (vista hexadecimal) para su análisis. Estos puntos de datos adicionales facilitan la detección de bloques de código compartidos y el seguimiento de los cambios en un kit de herramientas de malware.

Para obtener más información sobre la solución Kaspersky Threat Attribution Engine y cómo implementarla, consulta la documentación oficial del producto. Y para organizar una demostración o un proyecto piloto, rellena [TIP Subscribe placeholder] el formulario en el sitio web de Kaspersky[/placeholder].

atribución

atribución

Consejos

Consejos