¿Cuál crees que es el índice de clics realizados por hombres en mensajes recibidos de mujeres en aplicaciones de citas? Di una cifra: ¿1%? ¿5%? ¿15%? Según el estudio realizado por Inbar Raz de PerimeterX, ¡es un increíble 70%! Dos de cada tres hombres hacen clic en estos enlaces, lo que la convierte en la mejor tasa de conversión del mundo. Adivina: ¿Qué podría ir mal?

https://media.kasperskydaily.com/wp-content/uploads/sites/88/2020/06/30163102/tinder-bots-featured-1.jpg

Inbar Raz empezó su estudio creando el perfil perfecto de Tinder. Se trata de un tema muy buscado, y me refiero a matemáticamente buscado. Hay muchas guías al respecto e, incluso, una entrevista con el director general de Tinder, Sean Rid, en la que describe con qué tipo de fotos puedes conseguir más compatibilidades. Esta es una pequeña lista de los tipos de foto que mejor funcionan:

- Una foto tomada por un fotógrafo profesional.

- Una foto con un animal.

- Una foto de ti haciendo deporte o algún pasatiempo.

- Algo oficial o en el trabajo.

- Algo tonto o creativo.

Amor a primera vista

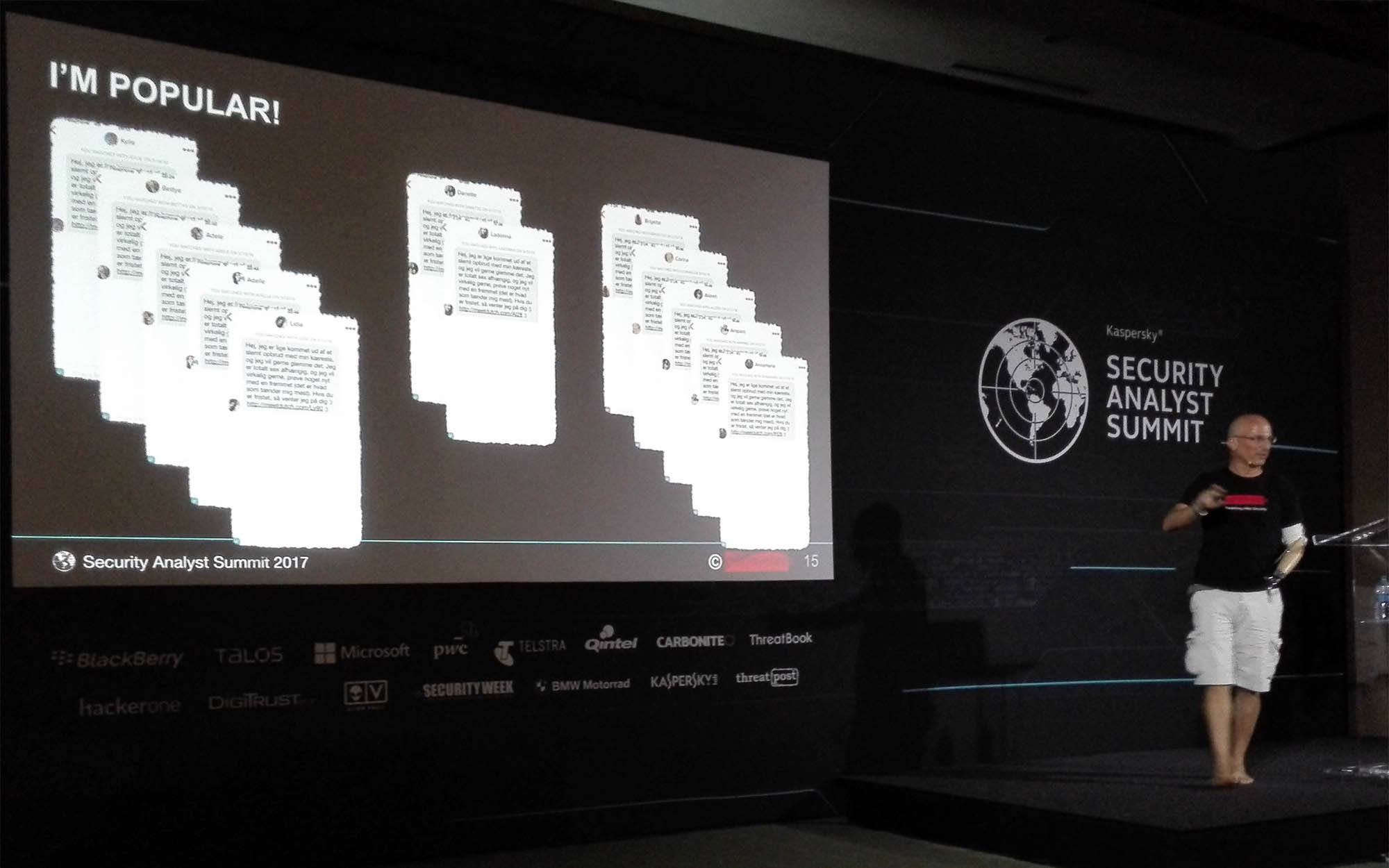

Hace un año, Raz viajó a Copenhage, Dinamarca, para hablar en una conferencia de seguridad. Cuando llegó, abrió Tinder y, en una hora, consiguió 8 matches con bellas mujeres. Una de ellas le envió un mensaje en danés que contenía un enlace al final. Vinieron muchos más matches y mensajes. Los mensajes eran casi idénticos y solo variaban los últimos cuatro caracteres del enlace.

Naturalmente, Raz sospechaba que estas bellas mujeres eran en realidad bots y empezó a investigar sus sospechosos matches. En primer lugar, se dio cuenta de que entre las 57 solo había 29 lugares de educación, 26 lugares de trabajo y 11 profesiones (muchas decían ser modelos). Además, aunque todos los bots salvo uno tenían lugares de educación en Dinamarca, casi todos ellos decían tener empleo en Reino Unido, la mayoría en Londres.

Tras ello, Raz comprobó la información de los perfiles. Resultaron ser combinaciones de identidades robadas: había enlaces a cuentas de Facebook e Instagram que no coincidían con los nombres y las fotos de los perfiles de Tinder.

Conozcamos mejor a los bots

Pasaron los meses e Inbar Raz fue a otra conferencia de seguridad en Denver, Colorado. ¿Lo adivináis? Volvió a obtener una gran cantidad de “matches” en Tinder y muchos volvían a ser falsos. Algunas de las compatibilidades de Denver eran chat bots avanzados (no enviaban un enlace sospechoso de inmediato); primero intentaban chatear. Raz les hizo preguntas complicadas para comprobar lo interactivos que podían ser en realidad estos bots y resultó que no mucho: los chats utilizaban un script hard code, no importaba qué preguntas o respuestas diera el investigador. Y, claro, todas terminaban con una invitación a continuar la conversación por Skype o con un enlace.

Esta vez, Raz decidió comprobar los enlaces que le enviaban los bots. Los enlaces iban a páginas web que redireccionaban a otras páginas web que redireccionaban a otra página web. Y la última tenía como título “Esta NO ES una web de citas” y mostraba la siguiente advertencia: “Verás fotos de desnudos. Sé discreto, por favor”.

Un par de meses después, Raz asistió a otra conferencia, la Chaos Communication Congress en Hamburgo, Alemania. Esta vez, uno de los bots tenía un enlace en su perfil que llevaba a una página web cuyo título era “Mejor que Tinder” y tenía grandes fotos de desnudos en su página principal.

A la caza del responsable

Un mes después, Raz fue a su siguiente conferencia de seguridad, en Austin, Texas. Abrió Tinder y volvió a recibir un montón de matches. Tras su investigación anterior, Raz no tenía expectativas y estaba seguro de que eran bots. Así que, al volver a hablar con otro bot, no fingió que hablaba con una persona real. Como era de esperar, la conversación funcionó con el script y al final Raz recibió una invitación para continuar el chat por Skype con juicyyy768.

El nombre de la cuenta le recordaba al bot que le invitó a hablar por Skype cuando estaba en Denver (el nombre seguía la misma fórmula): una palabra cuya última letra se repetía varias veces y tres dígitos al final. Raz creó una cuenta desechable de Skype. Tras otro diálogo por Script, el bot le pidió a Raz que creara una cuenta en una web de intercambio de fotos. Ni que decir que la web pedía el número de una tarjeta de crédito. A estas alturas, ya tendrás una idea sobre qué trata todo esto.

El próximo paso era rastrear la infraestructura del impero bot. Raz comprobó la dirección IP de una de las páginas web cuyo link había recibido en sus primeros chats con los bots de Tinder. A esta IP había asociada una lista sospechosa de nombres de dominio. Los nombres de las páginas web estaban relacionados con sexo, Tinder o algo por el estilo. Raz empezó a comprobar la información de registro de estos dominios, pero muchos de ellos habían sido registrados de forma anónima.

Sin embargo, al comprobar los 61 dominios, obtuvo más información. Algunos de ellos los habían registrado con diferentes medios y muchos de ellos tenían alguna información de registro que indicaba nombre, número de teléfono, dirección (en Marsella, Francia) y correo electrónico. Todo resultó ser falso, pero aun con todo, Raz obtuvo nuevas pistas y puntos que hilar.

Mediante la página web Scamadviser.com, que comprueba la seguridad de otras páginas web, Raz pudo enlazar campañas bot de diferentes ciudades localizadas en diferentes continentes a la misma dirección de correo, *****752@gmail.com, la cual obtuvo de la información de registro de dominio. El propietario de esta dirección utiliza diferentes nombres falsos, números de teléfono falsos y diferentes direcciones. Los elementos importantes eran las direcciones de Marsella y los nombres de usuario con la combinación “palabra + tres dígitos”. Raz no consiguió descubrir la verdadera identidad del estafador; por desgracia, sea quien sea es bueno escondiéndose.

Tras ello, Ratz cambió a la plataforma OkCupid para comprobar si también tenía bots. Y así fue. No eran tan buenos como los de Tinder y las páginas a las que enlazaban no eran muy profesionales. Tras investigarlo, la persona responsable de este pequeño imperio de bots resultó no ser tan buena en seguridad operacional como *****752. Tras comprobar algunas páginas web, Raz descubrió su dirección de correo electrónico; luego, el nombre del estafador y hasta su cuenta real de Facebook con una foto suya en la que sujetaba dinero.

https://media.kasperskydaily.com/wp-content/uploads/sites/88/2020/06/30163107/scammer-photo.jpg

No temas a Tinder

Vale, hay bots en Tinder. ¿Y qué? Bueno, estos bots no solo hacen perder el tiempo y dan esperanzas para nada. Se trata de phishing para conseguir la información de tu tarjeta de crédito y, como hemos dicho al principio, la tasa de clics en los enlaces que envían es muy alta. Lo que significa que muchos hombres visitan dichas páginas y alguno introducirá su información financiera. Pobrecillos.

Esto no significa que debas dejar de usar Tinder o OkCupid ni cualquier otra aplicación de citas. Solo significa que debes estar preparado y tener cuidado.

- No hagas clic en los enlaces que te envíe un extraño. No hay razón para que un “match” te envíe un enlace. Por ello, comprueba la información del perfil y, si tiene enlaces a perfiles con diferentes nombres, probablemente algo vaya mal.

- Infórmate (y ten cuidado). Hay bots por todo Internet. Al menos, por ahora, no son tan sofisticados, por lo que es fácil distinguirlos de una persona de verdad. No pierdas la cabeza con un “match” impresionante. Intenta cambiar de conversación para ver si te sigue.

- No salgas con bots. Por favor. Y haz nuestro quiz sobre phishing para aprender más sobre los trucos de los estafadores.

SAS

SAS

Consejos

Consejos