Para lograr sus objetivos maliciosos, los desarrolladores de malware para Android deben superar varios desafíos consecutivos: engañar a los usuarios para acceder a sus teléfonos inteligentes, eludir el software de seguridad, convencer a las víctimas para que concedan diversos permisos del sistema, mantenerse alejados de los optimizadores de batería integrados que eliminan los programas que consumen muchos recursos y, después de todo eso, asegurarse de que su malware realmente genere ganancias.

Los creadores de BeatBanker, una campaña de malware para Android‑ descubierta recientemente por nuestros expertos, han ideado algo nuevo para cada uno de estos pasos. El ataque está dirigido (por ahora) a los usuarios brasileños, pero las ambiciones de los desarrolladores seguramente los impulsarán hacia la expansión internacional, por lo que vale la pena estar alerta y estudiar los trucos de los autores de la amenaza. Puedes encontrar un análisis técnico completo del malware en Securelist.

Cómo se infiltra BeatBanker en un teléfono inteligente

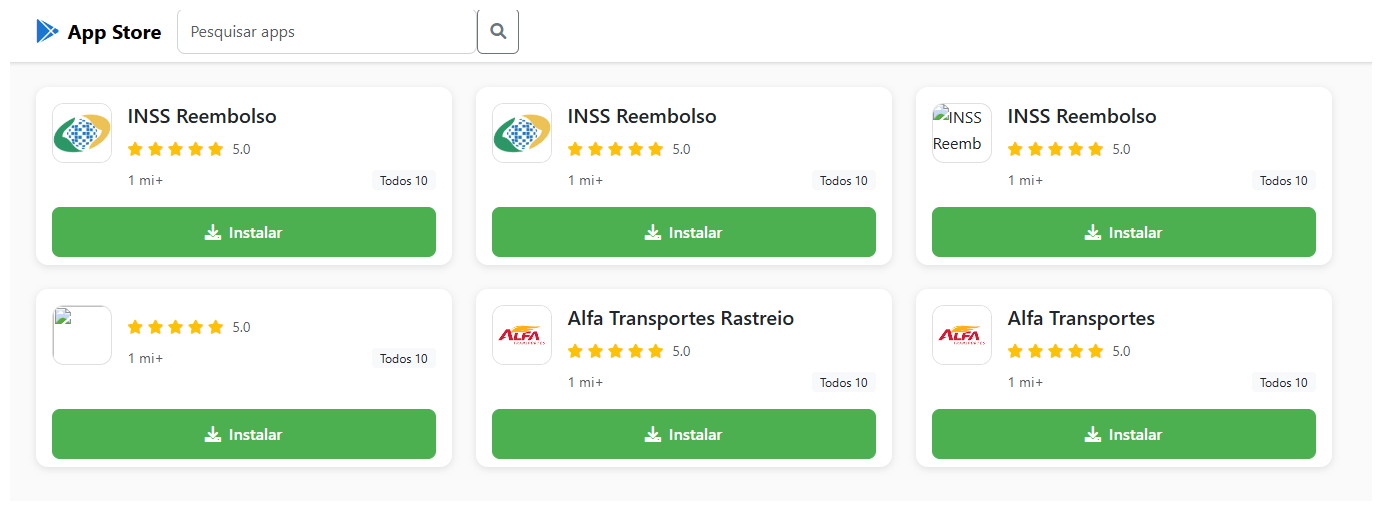

El malware se distribuye a través de páginas de phishing especialmente diseñadas que imitan a Google Play Store. Una página que se confunde fácilmente con el marketplace oficial de aplicaciones invita a los usuarios a descargar una aplicación aparentemente útil. En una campaña, el troyano se disfrazó de la aplicación de servicios de las autoridades gubernamentales brasileñas, INSS Reembolso; en otra, se hizo pasar por la aplicación Starlink.

El sitio malicioso cupomgratisfood{.}shop hace un excelente trabajo imitando una tienda de aplicaciones. No está claro por qué aparece tres veces el falso INSS Reembolso. ¿Para estar más seguro, tal vez?

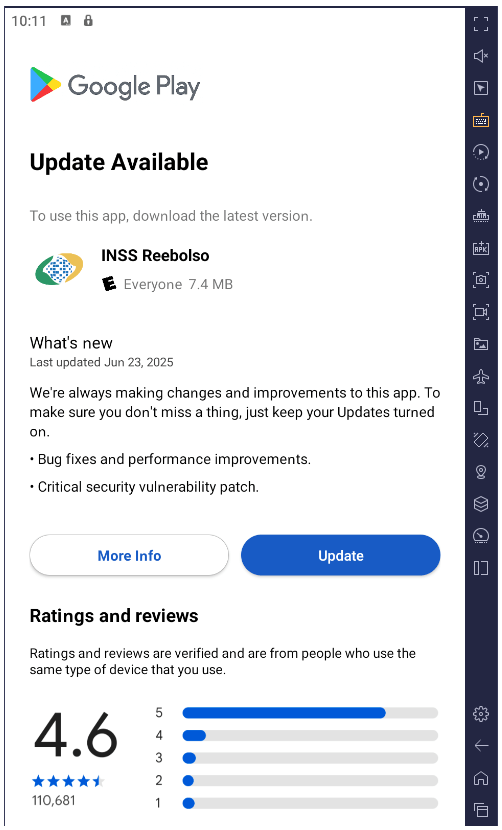

La instalación se lleva a cabo en varias etapas para evitar solicitar demasiados permisos a la vez y para adormecer aún más la vigilancia de la víctima. Después de descargar e iniciar la primera aplicación, se muestra una interfaz que también se asemeja a Google Play y simula una actualización de la aplicación señuelo en la que le solicita permiso al usuario para instalar aplicaciones, lo que no parece fuera de lo común en este contexto. Si concedes este permiso, el malware descarga módulos maliciosos adicionales al teléfono inteligente.

Después de la instalación, el troyano simula una actualización de la aplicación señuelo a través de Google Play solicitando permiso para instalar aplicaciones mientras descarga módulos maliciosos adicionales en el proceso.

Todos los componentes del troyano están cifrados. Antes de descifrar y pasar a las siguientes etapas de la infección, comprueba que se encuentra en un teléfono inteligente real y en el país de destino. BeatBanker finaliza inmediatamente su propio proceso si encuentra alguna discrepancia o detecta que se está ejecutando en entornos emulados o de análisis. Esto complica el análisis dinámico del malware. Por cierto, el descargador de actualizaciones falsas inyecta módulos directamente en la memoria RAM para evitar crear archivos en el teléfono inteligente que serían visibles para el software de seguridad.

Todos estos trucos no son nada nuevo y se utilizan con frecuencia en malware complejo para ordenadores de sobremesa. Sin embargo, para los teléfonos inteligentes, tal sofisticación sigue siendo una rareza, y no todas las herramientas de seguridad la detectarán. Los usuarios de los productos de Kaspersky cuentan con protección contra esta amenaza.

Reproducción de audio como escudo

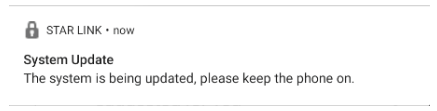

Una vez establecido en el teléfono inteligente, BeatBanker descarga un módulo para minar la criptomoneda Monero. A los autores, les preocupaba mucho que los agresivos sistemas de optimización de la batería del teléfono inteligente pudieran apagar el minero, por lo que idearon un truco: reproducir un sonido casi inaudible en todo momento. Los sistemas de control de consumo de energía suelen excluir las aplicaciones que reproducen audio o vídeo para evitar que se corte la música de fondo o los reproductores de podcasts. De esta forma, el malware puede ejecutarse de forma continua. Además, muestra una notificación persistente en la barra de estado, en la que se le solicita al usuario que mantenga el teléfono encendido para realizar una actualización del sistema.

Ejemplo de una notificación de actualización del sistema persistente de otra aplicación maliciosa que se hace pasar por la aplicación Starlink

Control a través de Google

Para administrar el troyano, los autores aprovechan el legítimo Firebase Cloud Messaging (FCM) de Google, un sistema para recibir notificaciones y enviar datos desde un teléfono inteligente. Esta función está disponible para todas las aplicaciones y es el método más popular para enviar y recibir datos. Gracias a FCM, los atacantes pueden supervisar el estado del dispositivo y cambiar su configuración según sea necesario.

No pasa nada malo durante un tiempo después de instalar el malware: los atacantes esperan a que pase el tiempo. Luego, activan el minero, pero tienen cuidado de desacelerarlo si el teléfono se sobrecalienta, la batería comienza a agotarse o el propietario está usando el dispositivo. Todo esto se administra a través de FCM.

Robo y espionaje

Además del minero de criptomonedas, BeatBanker instala módulos adicionales para espiar al usuario y robarle en el momento oportuno. El módulo de spyware solicita permiso a los Servicios de accesibilidad y, si se le concede, comienza a supervisar todo lo que ocurre en el teléfono inteligente.

Si el propietario abre la aplicación Binance o Trust Wallet para enviar USDT, el malware superpone una pantalla falsa sobre la interfaz de la cartera para sustituir eficazmente la dirección del destinatario por la suya propia. Todas las transferencias van a los atacantes.

El troyano cuenta con un sistema de control remoto avanzado y es capaz de ejecutar muchos otros comandos:

- Interceptar códigos de un solo uso de Google Authenticator

- Grabar audio desde el micrófono

- Transmitir la pantalla en tiempo real

- Supervisar el portapapeles e interceptar las pulsaciones del teclado

- Enviar mensajes SMS

- Simular toques en áreas específicas de la pantalla e ingresar texto de acuerdo con un script enviado por el atacante, y mucho más

Todo esto hace posible robarle a la víctima cuando utiliza cualquier otro servicio bancario o de pago, no solo los pagos con criptomonedas.

A veces, las víctimas se infectan con un módulo diferente para el espionaje y el control remoto de teléfonos inteligentes: el troyano de acceso remoto BTMOB. Sus capacidades maliciosas son aún más amplias, por ejemplo:

- La adquisición automática de determinados permisos en Android 13-15

- El seguimiento de geolocalización continuo

- El acceso a las cámaras delantera y trasera

- La obtención de códigos PIN y contraseñas para el desbloqueo de pantalla

- La captura de entrada del teclado

Cómo puedes protegerte de BeatBanker

Los ciberdelincuentes perfeccionan constantemente sus ataques y encuentran nuevas formas de sacar provecho de sus víctimas. A pesar de ello, puedes protegerte siguiendo unas precauciones sencillas:

- Descarga aplicaciones solo de fuentes oficiales, como Google Play o la tienda de aplicaciones preinstalada por el proveedor. Si encuentras una aplicación mientras buscas en Internet, no la abras a través de un enlace desde tu navegador; en su lugar, dirígete a la aplicación Google Play u otra tienda de marca en tu smartphone para buscarla allí. Mientras lo haces, verifica la cantidad de descargas, la antigüedad de la aplicación, las calificaciones y las revisiones. Evita las aplicaciones nuevas, las aplicaciones con calificaciones bajas y aquellas con una cantidad reducida de descargas.

- Verifica los permisos que otorgas. No otorgues permisos si no estás seguro de lo que hacen o por qué esa aplicación específica los requiere. Ten mucho cuidado con permisos como Instalar aplicaciones desconocidas, Accesibilidad Superusuario y Mostrar sobre otras aplicaciones. Hemos escrito sobre esto en detalle en un artículo aparte.

- Equipa tu dispositivo con una solución antimalware integral. Nosotros, por supuesto, recomendamos Kaspersky para Android. Los usuarios de los productos de Kaspersky cuentan con protección contra BeatBanker, detectado con los veredictos HEUR:Trojan-Dropper.AndroidOS.BeatBanker y HEUR:Trojan-Dropper.AndroidOS.Banker.*

- Actualiza periódicamente tanto tu sistema operativo como el software de seguridad. Para Kaspersky para Android, que actualmente no está disponible en Google Play, consulta nuestras instrucciones detalladas sobre cómo instalar y actualizar la aplicación.

Las amenazas para los usuarios de Android se han disparado últimamente. Revisa nuestras otras publicaciones sobre los ataques a Android más relevantes y extendidos, y consejos para mantenerte a ti y a tus seres queridos a salvo:

- La tormenta perfecta de amenazas para Android

- Fuga de cerebros: las vulnerabilidades de las aplicaciones de salud mental

- Vulnerabilidad Pixnapping: capturas de pantalla imposibles de bloquear de tu teléfono Android

- Ataques de skimming con NFC

- Una nueva capa de seguridad anti-phishing en Kaspersky para Android

android

android

Consejos

Consejos