Una variedad de creadores de aplicaciones impulsados por IA prometen hacer realidad tus ideas de forma rápida y sencilla. Lamentablemente, sabemos con exactitud quiénes están siempre al acecho de nuevas ideas para llevar a la práctica, sobre todo porque se nos da bastante bien detectar y bloquear las anteriores. Estamos hablando de phishers, por supuesto. Recientemente, descubrimos que han añadido un nuevo truco a su arsenal: generar sitios web utilizando el creador de aplicaciones web impulsado por IA Bubble. Es muy probable que esta táctica ya esté disponible a través de una o varias plataformas de phishing como servicio, lo que prácticamente garantiza que estos señuelos comenzarán a aparecer en una amplia variedad de ataques. Pero analicémoslo paso a paso.

¿Por qué los phishers utilizan Bubble?

Incluir un enlace directo a un sitio de phishing en un correo electrónico es una forma segura de fracasar. Existe una alta probabilidad de que el mensaje ni siquiera llegue a su destino, ya que es probable que los filtros de seguridad lo bloqueen antes de que el usuario lo vea. Del mismo modo, el uso de redirecciones automatizadas ha sido durante mucho tiempo una señal de alerta importante para las soluciones de seguridad modernas. ¿Y los códigos QR? Si bien hacer que la víctima escanee un código con su teléfono en lugar de hacer clic en un enlace puede funcionar en teoría, los phishers inevitablemente pierden tráfico en ese paso: no todos están dispuestos a introducir credenciales corporativas en un dispositivo personal. Aquí es donde los servicios automatizados de generación de código acuden al rescate de los ciberdelincuentes.

Bubble se posiciona como una plataforma sin código para el desarrollo de aplicaciones web y móviles. Básicamente, un usuario describe lo que necesita a través de una interfaz visual y la plataforma genera una solución completa. Los phishers han adoptado esta tecnología para crear aplicaciones web cuyas direcciones luego integran en sus correos electrónicos de phishing. Aunque la función real de estas aplicaciones se reduce al mismo viejo redireccionamiento automatizado hacia un sitio malicioso, hay un par de matices específicos en juego.

Primero, la aplicación web resultante se aloja directamente en los servidores de la plataforma. La URL lista para usar en un correo electrónico de phishing se parece a https://%name%.bubble.io/. Desde la perspectiva de las soluciones de seguridad, esto parece ser un sitio legítimo y de larga trayectoria.

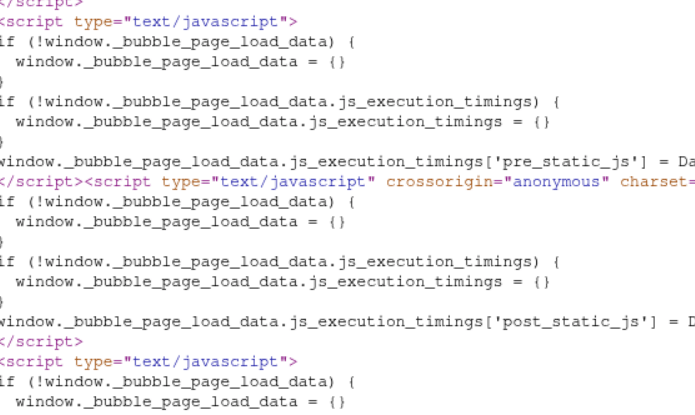

En segundo lugar, el código de esta aplicación web no parece un redireccionamiento típico. Sinceramente, es difícil decir cómo se ve. El código que genera esta plataforma sin código es un enorme revoltijo de JavaScript y estructuras aisladas de Shadow DOM (Modelo de Objetos del Documento). Incluso para un experto, es difícil comprender qué está sucediendo a primera vista; realmente hay que examinarlo a fondo para entender cómo funciona todo y cuál es su finalidad. Los algoritmos automatizados de análisis de código web tienen aún más probabilidades de fallar y llegar con frecuencia a la conclusión de que se trata simplemente de un sitio funcional y útil.

¿Qué son estas plataformas de phishing y cuál es el objetivo final?

Los phishers de hoy rara vez desarrollan e implementan nuevos trucos desde cero. La mayoría usa kits de phishing, esencialmente creadores del tipo “hazlo tú mismo” para lanzar estrategias fraudulentas o incluso plataformas de phishing como servicio a gran escala.

Estas plataformas les proporcionan a los atacantes un conjunto de herramientas sofisticado (y muy frustrante) que evoluciona constantemente para mejorar la entrega de correos electrónicos y evadir las defensas antiphishing. Por ejemplo, estas herramientas les permiten a los atacantes, entre muchas otras cosas, hacer lo siguiente: interceptar cookies de sesión; llevar a cabo phishing a través de Google Tasks (una táctica que analizamos en una publicación anterior); ejecutar ataques AiTM (Adversary-in-the-Middle) para validar la autenticación de dos factores (2FA) y eludirla en tiempo real; crear sitios de phishing con honeypots y geofencing para ocultarse de los rastreadores de seguridad; y utilizar asistentes de IA para generar correos de phishing únicos. Para empeorar las cosas, la infraestructura de estas plataformas suele alojarse en servicios perfectamente legítimos como Amazon Web Services, lo que hace que sus tácticas sean aún más difíciles de detectar.

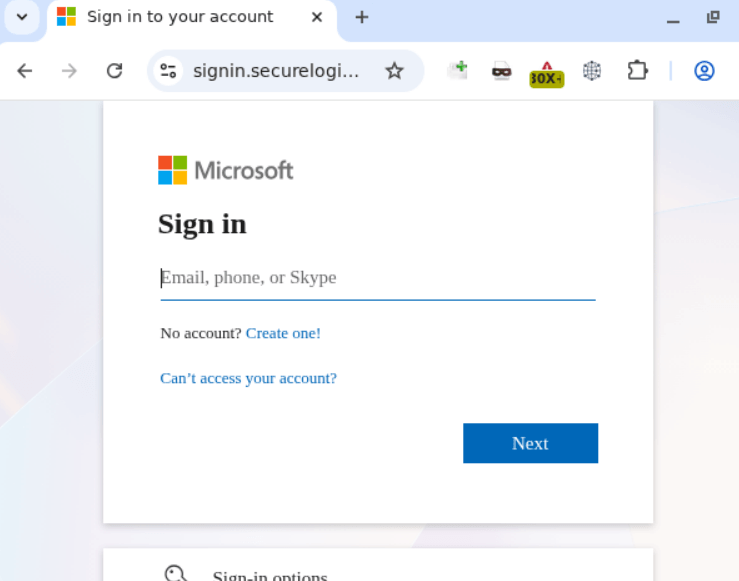

Las mismas plataformas se utilizan para crear la página de destino final que recopila credenciales. En este caso específico, la aplicación web alojada en Bubble redirige a las víctimas a un sitio, con una verificación de Cloudflare, que imita una ventana de inicio de sesión de Microsoft.

Al parecer, en el universo paralelo de los atacantes, Skype sigue siendo una herramienta de comunicación viable, pero por lo demás, el sitio resulta notablemente convincente.

Cómo proteger tu empresa de ataques de phishing sofisticados

En el panorama digital actual, los empleados deben comprender claramente que las credenciales corporativas solo deben introducirse en servicios y sitios web que pertenezcan indiscutiblemente a la empresa. Puedes aumentar la concienciación de tu equipo sobre las ciberamenazas modernas utilizando Kaspersky Automated Security Awareness Platform para obtener formación en línea.

Por supuesto, incluso el empleado más cauteloso podría morder el anzuelo ocasionalmente. Recomendamos equipar todas las estaciones de trabajo conectadas a Internet con soluciones de seguridad robustas que bloqueen cualquier intento de visitar un sitio web malicioso. Por último, para reducir la cantidad de correos electrónicos peligrosos que saturan las bandejas de entrada corporativas, sugerimos implementar un producto de seguridad de puerta de enlace con tecnologías antiphishing avanzadas.

phishing

phishing

Consejos

Consejos