Hemos escrito una y otra vez sobre esquemas de phishing en los que los atacantes explotan varios servidores legítimos para enviar correos electrónicos. Si logran piratear el servidor de SharePoint de alguien, lo usarán; si no, se conformarán con enviar notificaciones a través de un servicio gratuito como GetShared. Sin embargo, el vasto ecosistema de servicios de Google ocupa un lugar especial en los corazones de los estafadores, y esta vez Google Tasks es el protagonista del espectáculo. Como es habitual, el objetivo principal de este truco es eludir los filtros de correo electrónico aprovechando la sólida reputación del intermediario que se está explotando.

Cómo se ve el phishing a través de Google Tasks

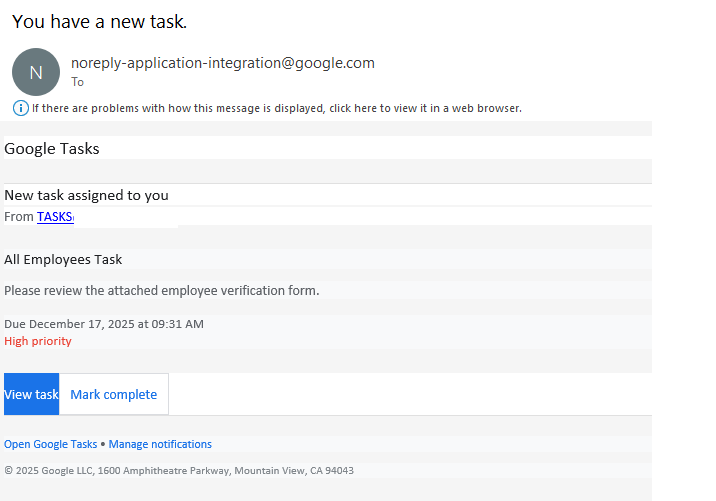

El destinatario recibe una notificación legítima de una dirección @google.com con el mensaje: “Tienes una nueva tarea”. Básicamente, los atacantes están tratando de dar a la víctima la impresión de que la empresa ha comenzado a usar el seguimiento de tareas de Google y, como resultado, debe entrar de inmediato a un enlace para completar un formulario de verificación de empleados.

Con el fin de privar al destinatario de tiempo para pensar si de verdad es necesario, la tarea suele incluir una fecha límite ajustada y se marca con alta prioridad. Al hacer clic en el enlace dentro de la tarea, a la víctima se le presenta una URL que conduce a un formulario donde debe introducir sus credenciales corporativas para “confirmar su estado de empleado”. Por supuesto que estas credenciales son el objetivo final del ataque de phishing.

Cómo proteger las credenciales del personal ante el phishing

Por supuesto, el personal debe recibir advertencias sobre la existencia de este esquema, por ejemplo, compartiendo un enlace a nuestra colección de publicaciones sobre las alertas de phishing. Pero en realidad, el problema no es con ningún servicio específico; se trata de la cultura general de ciberseguridad dentro de una empresa. Los procesos de flujo de trabajo deben definirse con claridad para que todo el personal entienda qué herramientas utiliza la empresa y cuáles no. Puede ser útil mantener un documento corporativo público en el que se enumeren los servicios autorizados y las personas o departamentos responsables de ellos. Esto le da al personal una forma de verificar si esa invitación, tarea o notificación es real. Además, nunca está de más recordar a todos que las credenciales corporativas solo se deben introducir en los recursos corporativos internos. Para automatizar el proceso de formación y mantener a tu equipo al día sobre las ciberamenazas modernas, puedes utilizar una herramienta especializada, como Kaspersky Automated Security Awareness Platform.

Más allá de eso, como de costumbre, recomendamos minimizar la cantidad de correos electrónicos potencialmente peligrosos que llegan a las bandejas de entrada del personal mediante el uso de una solución de seguridad de puerta de enlace de correo especializada. También es vital equipar todas las estaciones de trabajo conectadas a Internet con software de seguridad. Incluso si un atacante logra engañar a un miembro del personal, el producto de seguridad bloquea el intento de visitar el sitio de phishing, lo que evita que las credenciales corporativas se filtren.

phishing

phishing

Consejos

Consejos