Existe la creencia popular de que un ordenador solo se infecta con malware si el usuario ha navegado por “páginas poco recomendadas” en la Red; es decir, websites de mala reputación no apropiadas para las horas de trabajo. Así, cuando confesamos a nuestros amigos y compañeros que nuestro equipo está infectado, todo el mundo empieza a hacer chistes sobre cuánto tiempo hemos pasado visitando páginas porno.

Esto no es verdad. Los virus no se ocultan solamente en páginas de contenido para adultos. De hecho, estas webs son de las pocas que ganan dinero por el servicio que ofrecen; así que sus administradores se preocupan de que todo esté en orden y de que ningún usuario resulte afectado por un malware.

Son las webs menos sospechosas las que ocultan el malware entre sus filas.

Haciendo una comparación con el mundo marítimo, en Internet se puede hacer pesca de arrastre o con caña. En el primer caso, es necesaria una red muy grande para que caiga dentro el mayor número posible de peces. Ésta es la estrategia de los botnet y de los predecesores de los troyanos bancarios. Por el otro lado, se puede también ir al sitio donde se encuentra un tipo de pez, poner un cebo especial y esperar a que llegue. Esta analogía hace referencia a los cibercriminales que encuentran una vulnerabilidad en una página web que interesa a sus víctimas, donde inyectan el malware. Esta técnica se llama “watering hole attack” y este nombre deriva de una técnica de caza. Algunos depredadores se esconden bajo el agua y esperan a su presa que tarde o temprano llegará a ese lugar a beber para atacarla. De la misma manera, un cibercriminal valora cuáles son las páginas web que podrían interesar a sus objetivos y buscan vulnerabilidades que explotar.

La semana pasada, la página web de humor, cracked[dot]com, fue infectada con un malware. Los investigadores de Barracuda Labs están preocupados por el número de infecciones que puede producirse derivadas de este ataque. No podemos olvidar que esta website está en el puesto 289 de las páginas más populares en EE.UU. y en el número 654 del mundo, según los datos de Alexa. Además, los laboratorios Spiderlabs han afirmado que el sitio web para desarrolladores PHP[dot]net también ha sido infectado recientemente así como las páginas de algunos pequeños bancos rusos.

Los ataques “watering hole” son muy refinados como nos han demostrado los realizados contra las páginas del Departamento de Trabajo estadounidense. El objetivo de esta campaña eran las personas con acceso a las redes gubernamentales y a los datos personales almacenados en ellas. Hace poco, los investigadores de la empresa de seguridad FirmEye detectaron un “watering hole attack” en la página web de una ONG americana (no se sabe el nombre) que contenía informes sobre la gestión de asuntos internos e internacionales.

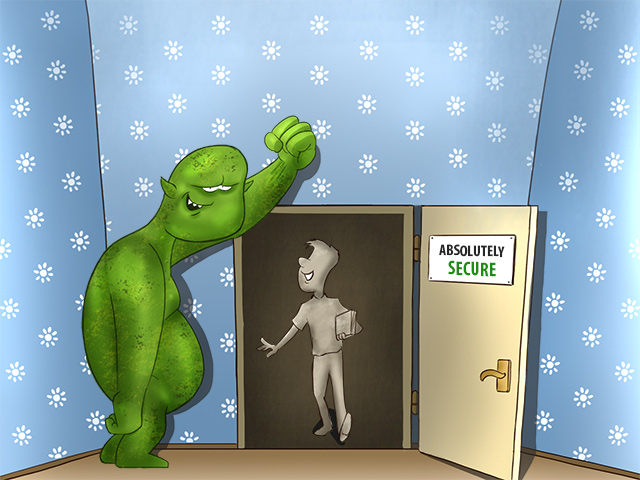

¿Quién podría pensar que la web del Departamento de Trabajo escondía un malware? Los cibercriminales son conscientes de ello: es mejor infectar un sitio de confianza, del cual los usuarios no sospechen nada en absoluto.

Le seguridad total no existe. Nunca podemos saber dónde ha escondido un cibercriminal un malware. Ellos utilizan unas herramientas automatizadas para determinar en qué página web hay vulnerabilidades que explotar. Solo podemos confiar en que los administradores de la página instalen las actualizaciones disponibles del software. Actualmente, los desarrolladores lanzan parches con mayor frecuencia que en el pasado; no obstante, todavía hay un número alarmante de empresas que no programan nunca dichos parches.

Considerando todo esto, de manera más fácil para protegerse es disponer de un programa antivirus, prestar atención a las alertas en los navegadores y leer muchas noticias sobre la seguridad IT en nuestro PC, Mac, tablet o smartphone.

botnet

botnet

Consejos

Consejos