Llaves de acceso en 2025: tu guía completa para iniciar sesión sin contraseña

¿Puedes reemplazar las contraseñas por completo con llaves de acceso? Exploramos cuándo es posible y cuándo sigue siendo un desafío.

454 publicaciones

¿Puedes reemplazar las contraseñas por completo con llaves de acceso? Exploramos cuándo es posible y cuándo sigue siendo un desafío.

Primero, que no cunda el pánico. Segundo, cambia tus contraseñas. ¿Y qué más? Lee esta entrada del blog para proteger sus cuentas.

Una checklist completa para poder desconectar durante las vacaciones de una forma segura.

Un recordatorio sobre cómo crear contraseñas seguras y acordarte de ellas.

Un vistazo a cómo funcionan las nuevas funciones de protección infantil de Apple, cuáles son las limitaciones y por qué todavía no se puede prescindir de las soluciones de terceros.

Los smartphones falsificados que imitan marcas conocidas y se ofrecen en línea traen preinstalado el poderoso troyano Triada.

Cómo contrarrestar las nuevas invasiones a la privacidad que realizan los equipos de desarrollo de los navegadores

Desglosamos el mecanismo más encubierto de vigilancia de teléfonos inteligentes con ejemplos de la vida real.

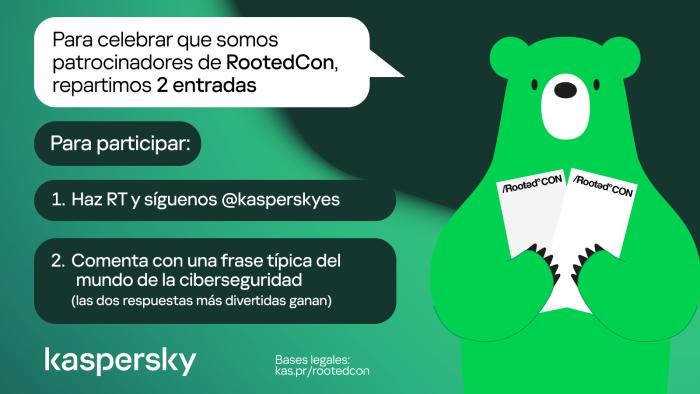

Para celebrar que Kaspersky es patrocinador de la RootedCon, repartimos 2 entradas para asistir al mayor evento de ciberseguridad de España.

Cómo evitar revelar tu contraseña a estafadores al iniciar sesión en sitios de terceros o al ver documentos “cifrados” o “confidenciales”.

Un desglose de las filtraciones de datos más importantes de la historia: desde Yahoo hasta RockYou2024.

Siguiendo los pasos de Google y Facebook, Mozilla ha presentado su propia tecnología para sustituir las cookies de terceros: veamos cómo funciona la atribución para preservar la privacidad.

El entrenamiento de la IA requiere una cantidad colosal de datos. Meta parece haber encontrado una solución “brillante”: utilizar los datos personales de sus propios usuarios.

Cada vez que un navegador interactúa con un rastreador de publicidad, el programa Googerteller emite un sonido corto.

En respuesta a las regulaciones de la UE, WhatsApp pronto ofrecerá interoperabilidad con otros servicios de mensajería instantánea. ¿Lo necesitamos? ¿Es seguro?

Por qué los ciberdelincuentes quieren atacar al personal de marketing y cómo puedes proteger a tu empresa de daños financieros y de reputación.

Las empresas de publicidad se jactan de poder escuchar las conversaciones a través de televisores y teléfonos inteligentes. ¿Es esto cierto y, de ser así, cómo puedes impedir el fisgoneo?

Cómo roban cuentas de redes sociales, de juegos y criptomonedas, manipulan los resultados de búsqueda y muestran anuncios intrusivos las extensiones maliciosas.

Las aplicaciones que no usas no solo saturan tu teléfono, sino que también crean un riesgo de filtración de datos personales, por lo que es mejor eliminarlas. Pero ¿qué sucede si no se puede desinstalar una aplicación? Hay una solución para eso.

La red social descentralizada Mastodon afirma ser una red social diferente. Aprende cómo funciona y cómo puedes usarla sin comprometer la privacidad y la seguridad.

Gadgets para ayudar a proteger los dispositivos de los empleados contra ciberdelincuentes y otras amenazas.