Ataque a la cadena de suministro mediante DAEMON Tools

Un ataque dirigido a la cadena de suministro mediante un software popular para montar imágenes de disco.

Un ataque dirigido a la cadena de suministro mediante un software popular para montar imágenes de disco.

Con la llegada de la temporada de la declaración de la renta, los ciberdelincuentes de todo el mundo se ponen manos a la obra. Ofrecen servicios fraudulentos, suplantan sitios web oficiales de las agencias tributarias y vacían las cuentas bancarias de contribuyentes desprevenidos. A continuación te explicamos cómo detectar los intentos de phishing y las estafas, además de ofrecerte consejos para gestionar tus documentos fiscales de forma segura.

Analizamos cómo la aplicación Be My Eyes ayuda a los usuarios ciegos y con baja visión, además de comprobar si es realmente eficaz para detectar ciberamenazas y compartir consejos de seguridad importantes para la comunidad con discapacidad visual.

La protección de una consola de seguridad es más crítica de lo que uno podría pensar. Aquí está la verdad sobre la vulneración de la capa de control y cómo evitar que suceda.

La aparición de DarkSword y Coruna (nuevo malware dirigido a iOS) muestra exactamente cómo las herramientas de inteligencia de los gobiernos se están reutilizando como armas para los ciberdelincuentes. Desglosamos cómo funcionan estos ataques, por qué son tan peligrosos y qué puedes hacer para no infectarte.

Cómo gestionar las vulnerabilidades al desarrollar o usar software de código abierto.

Cómo el auge de la IA y la creciente dependencia de los componentes de código abierto están aumentando la exposición de las empresas a riesgos de seguridad, y qué se puede hacer al respecto.

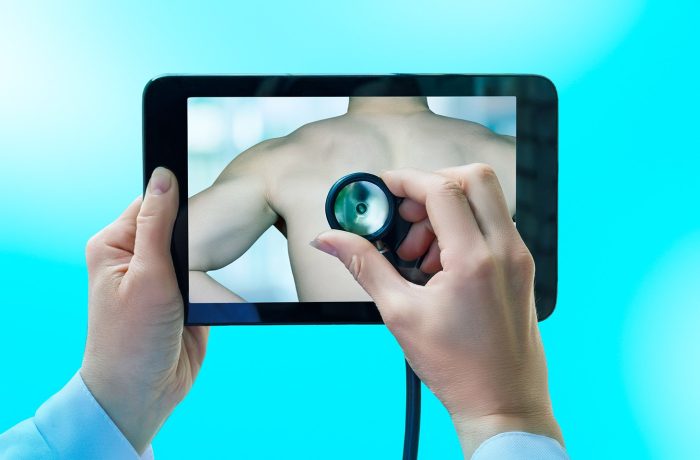

En la actualidad, los servicios y las aplicaciones de telesalud están aumentando en popularidad, lo que hace que la disponibilidad de los servicios médicos sea mejor que nunca. Pero ¿cómo de segura es la telemedicina y qué tipo de riesgos conlleva?

Los expertos de Kaspersky han detectado sitios web falsos que roban dinero a los fans de BTS durante la compra de entradas en pre venta. En nuestro nuevo artículo, explicamos cómo mantenerse alerta y no ser víctima de estafadores.

Creo firmemente que el concepto de ciberseguridad quedará obsoleto pronto y que la palabra “ciberinmunidad” ocupará su lugar.

Eugene Kaspersky

Causas de las discrepancias en las puntuaciones del Sistema Común de Puntuación de Vulnerabilidades (CVSS, por sus siglas en inglés), errores comunes al usar el CVSS para priorizar vulnerabilidades y cómo hacerlo correctamente.

Desglosamos el Sistema de Puntuación de Vulnerabilidades Comunes (CVSS): para qué sirve, cómo se usa en la práctica y por qué la puntuación Base es solo el comienzo (y no el final) de la evaluación de vulnerabilidades.

Cómo los estafadores engañan a usuarios de criptomonedas con un regalo falso de Nvidia cuyo supuesto valor es de 50.000 BTC.

Dicen que tienen un video de ti viendo pornografía, te amenazan con mandárselo a tus amigos y te piden una recompensa en bitcoins. ¡No la pagues! Te explicamos cómo funciona esta estafa.