Fuentes de datos de mando y control de botnets

Introducción a los ataques botnet y amenazas relacionadas

Hoy en día, los ciberataques y las infecciones suelen incluir botnets y su infraestructura. Los ataques perpetuados a través de botnets pueden ir dirigidos a usuarios de Internet habituales u organizaciones específicas. El uso de complejas técnicas para escapar de la detección (como criptografía avanzada y reconocimiento de sandbox) contribuye a incrementar el número de este tipo de ataques. La mayoría de las víctimas de botnet ni siquiera saben que están infectados y continúan trabajando con normalidad, hecho que contribuye a la persistencia del botnet y facilita el acceso a cibercriminales a recursos muy valiosos.

Datos de botnet

- Primera aparición pública: 2000

- Botnets conocidos: Conficker, Zeus, Waledac, Mariposa, Kelihos, Rustock, etc.

- El número de endpoints y organizaciones infectados y captados en botnets ha aumentado drásticamente

- Principal método de infección: correos electrónicos y descargas ocultas

- Fines de la infección: distribución de spam, ataques DDoS, robo de identidades y datos, potencia de importantes recursos informáticos distribuida a gran escala, fraude financiero, fraude del clic, etc.

- Los creadores del botnet alquilan los equipos en el botnet al mejor postor

Fuentes de datos de mando y control de botnet de Kaspersky

Las fuentes de datos de mando y control de botnet de Kaspersky son conjuntos de URL y hash con contenido útil (nombres de amenazas, marcas de tiempo, geolocalizaciones, direcciones IP resueltas de recursos web infectados, hash de malware asociado, etc.) que abarcan servidores de botnet móviles y de escritorio y objetos maliciosos relacionados. A diferencia de las fuentes de botnet tradicionales que proporcionan información sin procesar y datos sin filtrar, las nuestras incluyen información puntual y precisa en tiempo real de actividades de botnet auténticas. Las fuentes de datos ayudan a detectar conexiones a los servidores de mando y control (C&C) de botnet que utilizan los cibercriminales para controlar las máquinas infectadas (bots).

Las fuentes de datos de mando y control de botnet de Kaspersky son idóneas para pequeños dispositivos de red y para servidores/pasarelas críticos de alto rendimiento, así como para proveedores de seguridad de Internet/filtrado de contenido, antispam, proveedores de servicios de Internet y empresas de alojamiento web. Se adaptan perfectamente a cualquier diseño de hardware o software y se pueden implementar sin problemas en plataformas propias (no-x86/*NIX).

Recopilación y procesamiento

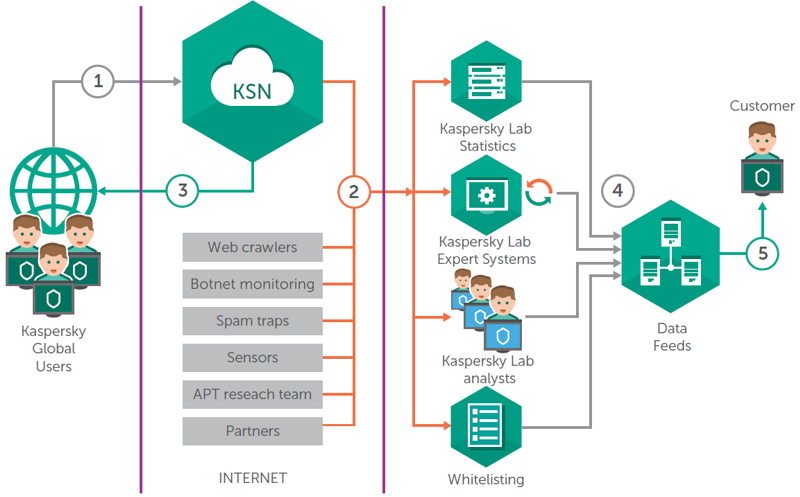

Las fuentes de datos de mando y control de botnet de Kaspersky proceden de una fusión de fuentes heterogéneas de gran fiabilidad, como, por ejemplo, Kaspersky Security Network y nuestras propias arañas web, nuestro servicio de supervisión de botnets (una plataforma única patentada que supervisa de forma ininterrumpida botnets y bots, sus objetivos y actividades), trampas de spam, equipos de investigación, partners. A continuación, los datos agregados se revisan y perfeccionan cuidadosamente en tiempo real mediante varias técnicas de procesamiento previo, como los criterios estadísticos, los sistemas especializados de Kaspersky Expert Systems (sandboxes, motores heurísticos, varios analizadores, herramientas de similitud, creación de perfiles de análisis), validación por parte de los analistas y verificación de la lista de permitidos:

Las fuentes de datos de mando y control de botnet de Kaspersky se componen de datos de indicadores de amenaza concienzudamente revisados, obtenidos del mundo real en tiempo real.

Funciones

- Las fuentes de datos repletas de falsos positivos carecen de valor, por lo que se realizan exhaustivas pruebas y filtros antes de publicarlas para garantizar la entrega de datos 100% revisados.

- Los datos de inteligencia se recopilan continuamente de Kaspersky Security Network (una gran red distribuida de más de 100 millones de usuarios en todo el mundo) y se actualizan en tiempo real.

- Las fuentes se actualizan continuamente en función de los hallazgos sobre botnets encontrados a nivel mundial.

- Se aplican cientos de miles de máscaras para detectar los mandos y controles de botnet y los recursos web relacionados.

- Gran cobertura (se realiza un seguimiento de decenas de miles de botnets y bots a diario).

- Los formatos de distribución ligeros sencillos (JSON, CSV, OpenloC, STIX) a través de HTTPS o mecanismos de entrega específicos facilitan la integración de las fuentes en las soluciones de seguridad.

Ventajas

- Detectar los recursos web a los que los bots transfieren los datos robados (centros que controla el propietario del botnet), mejorar la protección de los usuarios online (no exponiendo su información/datos personales o protegiendo los recursos informáticos frente a secuestros) y proteger la reputación de la marca de la organización (protegiendo datos confidenciales de especial importancia frente a fugas).

- Detectar los recursos web desde los que los bots reciben instrucciones de mando y control y desactivar de forma proactiva ciberataques de los bonets correspondientes en tiempo real.

- Bloquear tráfico nocivo desde/hacia los nodos de mando y control en Internet y detectar los equipos comprometidos en su organización/red.

- Filtrar direcciones/URL de origen y destino en el tráfico de la red para aplicar las acciones de prevención de riesgos adecuadas.

- Aprovechar la inteligencia para luchar contra grandes botnets globales sin tener que invertir en centros de análisis de amenazas complejas y contar con una visión global en tiempo real de las actividades maliciosas en los botnets.

- Posibilidad de informar sobre abusos a ISP/MSSP en los que se alojan los mandos y control de botnets, permitiendo a los proveedores de servicios eliminar los recursos atacantes y reducir o incluso bloquear completamente la funcionalidad del botnet.

Casos de uso

- Reforzar las soluciones de protección de red, incluidos firewall, IPS/IDS, proxy de seguridad, soluciones DNS seguras con indicadores de compromiso (IOC) continuamente actualizados y contexto útil para fortalecer las medidas de seguridad y evitar las infracciones de datos a modo de prevención.

- Desarrollar o mejorar la protección antimalware para dispositivos de red periféricos (como routers, pasarelas, dispositivos UTM) y detectar objetos maliciosos mediante el análisis del tráfico de red.

- Descubrir infecciones activas comprobando si existen máquinas o nodos infectados que se están utilizando para fines no legítimos en el perímetro de seguridad.

- Evitar la pérdida y extracción de información confidencial que se pueda utilizar en el robo de identidad o abuso de la marca.

- Deshabilitar los mandos y controles activos que emitan comandos para atacar a clientes específicos e informar a estos clientes acerca de estos nuevos ataques, el nivel de riesgo y las acciones necesarias para evitar ataques similares en el futuro.

Nada sugiere que el número de ataques de botnet vaya a disminuir en el futuro. Aproveche la inteligencia de amenazas sobre botnets para evitar que los criminales ataquen y exploten a sus clientes o negocio. Las fuentes de datos de mando y control de botnet de Kaspersky permiten actualizar y reforzar su seguridad cómodamente y de forma rentable e ininterrumpida. Equípese con una inteligencia inigualable sobre la intención, las capacidades y objetivos inmediatos del submundo cibercriminal, mediante el envío de datos a sus soluciones de seguridad, directamente y de forma sencilla.

Póngase en contacto con nosotros

Si desea recibir más información, rellene este formulario de contacto e indique que necesita más información sobre Kaspersky Anti-Botnet Feeds. Nuestro representante se pondrá en contacto con usted en breve.