Este informe de estadísticas de spam trimestral de 2014 proporciona el análisis más reciente de las tendencias de spam, los archivos adjuntos maliciosos, el phishing y la información del equipo de inteligencia de Kaspersky Lab para el primer trimestre de 2014. Este informe no solo proporciona conclusiones clave y tendencias, sino también métodos y trampas de los emisores de spam, así como por fuentes de spam a nivel mundial.

Conclusiones clave

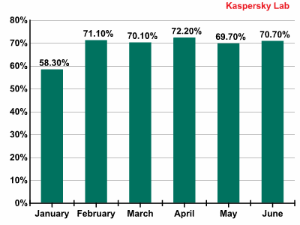

- El porcentaje de spam en el tráfico de correo electrónico total durante el primer trimestre de este año llegó al 66,34 %, 6,42 puntos porcentuales más que en el trimestre anterior. El porcentaje de los correos electrónicos de phishing se triplicó y supuso un 0,0071 %.

- A lo largo del año, el porcentaje de spam en el correo electrónico total apenas ha cambiado

Estadísticas mundiales de spam

Distribución de las fuentes de spam por país, primer trimestre de 2014

Estadística: fuentes de spam por país

La distribución geográfica de spam por país experimentó poca variación en el primer trimestre de 2014.

Las tres principales fuentes de spam se mantuvieron sin cambios: China (-0,34 p. p.), EE. UU. (+1,23 p. p.) y Corea del Sur (-0,91 p. p.). Rusia superó a Taiwán y pasó al cuarto lugar, una posición más arriba con respecto al trimestre anterior (+0,34 p. p.)

Estadística: fuentes de spam por región

Distribución de las fuentes de spam por región en el primer trimestre de 2014

En el primer trimestre de 2014, el índice de las principales fuentes de spam por región no experimentó grandes cambios con respecto al trimestre anterior. Asia continuó siendo la fuente de spam regional número uno, aunque su cuota descendió en 3,2 p. p. Le sigue América del Norte (-0,01 p. p.). La cuota de las demás regiones aumentó ligeramente.

¿Cuál es el tamaño de los mensajes de correo electrónico de spam?

En enero el spam logró cierto crecimiento en la proporción de mensajes de correo electrónico de entre 10 KB y 20 KB. Esto se debe probablemente a los envíos masivos de correos de spam en vacaciones que normalmente contienen una mayor cantidad de imágenes.

Los diez archivos adjuntos maliciosos principales en el correo electrónico

Trojan-Spy.HTML.Fraud.gen continuó siendo el programa malintencionado más conocido propagado por correo electrónico en el primer trimestre del año. Este programa malicioso está diseñado para que parezca una página HTML utilizada como formulario de registro para servicios de banca online. Los phishers lo utilizan para robar información financiera.

La lista de los diez principales es la siguiente:

- Trojan-Spy.HTML.Fraud.gen (roba información financiera)

- Net-Worm.Win32.Aspxor.app (propaga spam para infectar y recopilar datos)

- Email-Worm.Win32.Bagle.gt (utilizado para recopilar direcciones de correo electrónico)

- Trojan.PSW.Win32.Fareit.amzb (roba datos de inicio de sesión y contraseñas de usuario, lanza ataques DDoS y descarga y ejecuta software aleatorio)

- Trojan.Win32.Bublik.bwbx (descarga otros tipos de malware)

- Backdoor.Win32.Androm.bngy (permite a los ciberdelincuentes controlar de forma secreta un ordenador infectado)

- Trojan-Downloader.Win32.Dofoil.rqb (actividades similares a las del n.º 2)

- Trojan-PSW.Win32.Fareit.anaq (actividades similares a las del n.º 4)

- Email-Worm.Win32.Mydoom.I (los gusanos se propagan de forma automática a otros ordenadores de sobremesa)

- Trojan-Spy.Win32.Zbot.rdhe (roba información confidencial del usuario. También puede instalar CryptoLocker)

Estadísticas de phishing

Objetivos de phishing más conocidos del correo electrónico y la búsqueda

A pesar del hecho de que las cuentas de usuario de los portales de correo electrónico y de búsqueda ofrecen muchas oportunidades, el objetivo de la mayoría de estos ataques es obtener acceso al servicio de correo electrónico. Al igual que con el correo electrónico para sus propios fines, los atacantes pueden rastrear su contenido para otros inicios de sesión y contraseñas. Después de todo, aquí es donde muchos sitios envían las credenciales de inicio de sesión si los usuarios olvidan sus contraseñas, a veces incluso toda la información directamente en el cuerpo del mensaje

Otros sitios van aún más lejos, ya que envían al usuario un correo electrónico con los datos de inicio de sesión y contraseña inmediatamente después de que se registre en el portal. Para evitar la pérdida de información confidencial, los sistemas de correo modernos ofrecen un método de autenticación de dos factores: además de los datos de inicio de sesión y contraseña, los usuarios deben introducir un código enviado a sus teléfonos por mensaje de texto. Los usuarios también deben eliminar los mensajes que contengan información confidencial de su cuenta de correo electrónico.

Los sitios de redes sociales siguen siendo populares entre los phishers. Aunque ocupan el segundo puesto, su participación disminuyó en 1,44 p. p. con respecto al trimestre anterior.

El aumento más notable fue en torno a las tiendas online. Esto se debió, en primer lugar, al aumento de los ataques contra los servicios de cupones, así como contra las agencias de venta de billetes. Este último se caracterizó por una mayor actividad de phishing en marzo.

Conclusión: Informe de phishing y spam

El principal objetivo de la mayoría de los programas maliciosos distribuidos a través de correo electrónico es robar datos confidenciales. Sin embargo, en el primer trimestre, el malware capaz de propagar spam y lanzar ataques DDoS también era muy conocido. Los tipos de malware más conocidos son ahora multifuncionales: pueden robar datos del ordenador víctima, hacer que el ordenador forme parte de un botnet, o descargar e instalar otros programas maliciosos sin que el usuario se dé cuenta.

Para omitir el filtrado, los spammers siguen utilizando diversas trampas. Una de las que más se utiliza es la creación de "ruido de fondo" en los mensajes con la ayuda de etiquetas HTML, así como ocultar enlaces en los mensajes de correo electrónico. La última trampa similar fue añadir un símbolo UTF-8 a los enlaces. Este símbolo, cuando no está colocado al principio del texto, se interpreta como un carácter nulo. De hecho, hay muchas de esas trampas en UTF-8 y los defraudadores las utilizan de vez en cuando.

La mayoría de los ataques de phishing van dirigidos a cuentas de correo electrónico. Los usuarios suelen ser poco estrictos cuando se trata de sus cuentas de correo electrónico: muchos de ellos utilizan inicios de sesión y contraseñas sencillos. Nos gustaría recordar a los usuarios que una cuenta de correo electrónico pirateada puede permitir a los atacantes acceder a toda la información almacenada en el buzón de correo, incluidos otros inicios de sesión y contraseñas. Se recomienda utilizar contraseñas seguras, así como la autenticación de dos factores, siempre que sea posible.