Beta Bot es un troyano que infecta los ordenadores e intenta evitar que los usuarios accedan a sitios web de seguridad, a la vez que desactiva el software antivirus y el software de análisis de malware. Este troyano infecta los ordenadores e intenta evitar que los usuarios accedan a sitios web de seguridad, a la vez que desactiva el software antivirus y el software de análisis de malware. Para lograrlo, el bot crea un cuadro de diálogo falso de Microsoft Windows con el encabezado "User Account Control" (Control de cuentas de usuario) y, en nombre de Microsoft, solicita permiso al usuario para que el procesador de comandos de Windows realice cambios en el nivel de administrador. Si se aceptan estos cambios, Beta Bot modifica el ordenador del usuario para robar las credenciales de inicio de sesión y los datos financieros, al mismo tiempo que desactiva el acceso al software de seguridad.

Ubicaciones comunes y factores de riesgo

Beta Bot puede transmitirse a un ordenador a través de diversas fuentes. La fuente más común es la que representan los enlaces falsos a servicios como Skype o los mensajes de correo electrónico que piden a los usuarios que descarguen un "reproductor de vídeo" o un software similar, aparentemente inofensivos. En lugar de eso, descargan un troyano bot, que también se puede guardar en unidades USB.

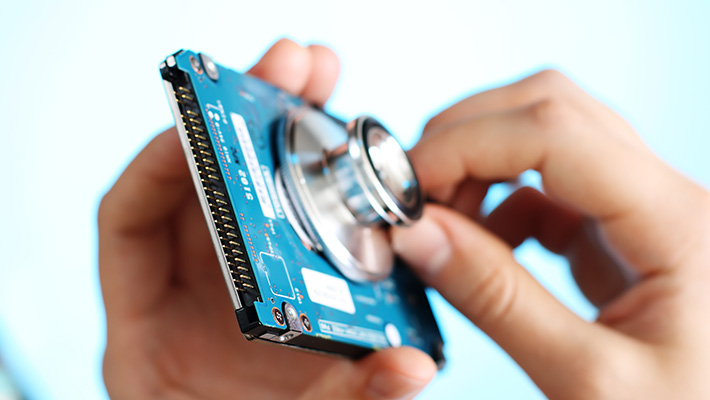

Además del cuadro de diálogo emergente de control de cuentas de usuario (UAC, por sus siglas en inglés) descrito anteriormente, este troyano intenta incitar a los usuarios a que acepten esta solicitud creando una advertencia falsa del tipo "Critical Disk Error" (Error grave del disco). Como resultado, incluso los usuarios más prudentes podrían aprobar la solicitud falsa de UAC. Eliminar un programa Beta Bot puede resultar difícil porque los análisis de malware locales se desactivan y se bloquea el acceso a los sitios web de seguridad. El FBI recomienda descargar un paquete antivirus completo o actualizaciones antivirus en un ordenador limpio y, a continuación, transferir los archivos necesarios a una unidad USB. Tras ejecutar el programa antivirus en el ordenador infectado, se recomienda formatear la unidad USB para evitar una infección accidental.

Para esquivar este bot, los usuarios nunca deben hacer clic en enlaces desconocidos ni abrir descargas de software sin realizar antes un análisis de virus. Asimismo, es recomendable que los usuarios rechacen las solicitudes de UAC, a menos que sean conscientes de que se están realizando modificaciones en su sistema.

Otros artículos y enlaces relacionados con las definiciones