DEFINICIÓN DEL VIRUS

También se denomina: Trojan-Ransom.Win32.Onion

Tipo de virus: Ransomware

¿Qué es el ransomware Onion?

"Onion" es un ransomware cifrado que cifra los datos de usuario y utiliza un mecanismo de cuenta atrás para asustar a las víctimas y que paguen para obtener el descifrado en Bitcoins. Los cibercriminales afirman que existe un estricto plazo de 72 horas para pagar, o todos los archivos se perderán para siempre. Kaspersky Lab llama al malware "Onion" porque utiliza la red anónima Tor (el router Onion) para ocultar su naturaleza maliciosa y hacer que sea difícil rastrear a los actores que hay tras esta campaña de malware constante.

Las mejoras técnicas del malware lo han convertido en un posible sucesor de Cryptolocker, una amenaza realmente peligrosa, ya que es uno de los cifradores más sofisticados actualmente.

Cómo funciona el ransomware Onion

Para transferir datos secretos e información de pago, el ransomware Onion se comunica con servidores de mando y control ubicados en algún lugar dentro de la red anónima. El ocultamiento del servidor de mando en una red anónima Tor dificulta la búsqueda de los cibercriminales, y el uso de un esquema criptográfico poco ortodoxos convierte la tarea de descifrar el archivo en imposible, incluso si se intercepta el tráfico entre el troyano y el servidor. Si quieres saber más sobre el esquema de cifrado, consulta la entrada del blog relacionada en securelist.com

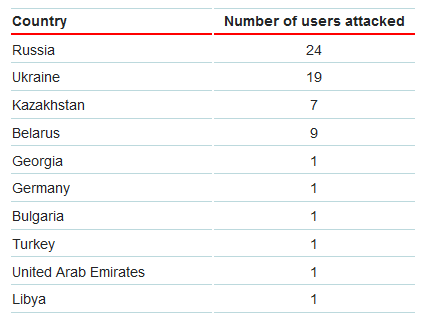

La mayoría de intentos de infección se han registrado en el CIS, mientras que se han detectado casos individuales en Alemania, Bulgaria, Israel, los Emiratos Árabes Unidos y Libia.

Se ha detectado Trojan-Ransom.Win32.Onion en los siguientes países:

Para que el malware Onion llegue a un dispositivo, pasa primero por el botnet Andromeda (Backdoor.Win32.Androm). El bot obtiene un comando para descargar y ejecutar otro malware del tipo Joleee en el dispositivo infectado. Este último, a continuación, descarga el malware Onion en el dispositivo. Esta es solo una de las posibles formas de distribución del malware que se han observado.

Cómo protegerte

- Realiza una copia de seguridad de los archivos importantes

La mejor manera de garantizar la seguridad de los datos críticos es mediante una programación de copias de seguridad coherente. Las copias de seguridad deben realizarse con regularidad y, además, las copias deben crearse en un dispositivo de almacenamiento al que solo se pueda acceder durante este proceso (por ejemplo, un dispositivo de almacenamiento extraíble que se desconecte inmediatamente después de realizar la copia de seguridad). Si no se siguen estas recomendaciones, el ransomware atacará y cifrará los archivos de la copia de seguridad de la misma manera que las versiones de archivos originales. - Software antivirus

Una solución de seguridad debe estar activa en todo momento y todos sus componentes deben estar activos. Las bases de datos de la solución también deben estar actualizadas.

Otros artículos y enlaces relacionados

- Malware CosmicDuke (la amenaza del "nuevo" MiniDuke)

- Troyano bancario Shylock (ataque del tipo "Man-in-the-Browser")

- Cómo evitar un virus troyano: mantener las puertas cerradas

- ¿Qué es el ransomware?

- Kaspersky Premium - Información sobre el producto

- Descarga Kaspersky Antivirus Premium y prueba gratis

- Kaspersky Standard - Descarga y prueba gratis

Kaspersky Internet Security - Kaspersky Anti-Virus