Las filtraciones de datos pueden ser mucho más que un terror temporal: pueden cambiar el curso de tu vida. Tanto las empresas como los gobiernos y los particulares pueden sufrir enormes complicaciones por la exposición de información confidencial.

Tanto si estás desconectado como conectado, los hackers pueden llegar a ti a través de Internet, Bluetooth, mensajes de texto o los servicios en línea que utilizas.

Si no se presta la debida atención a los detalles, una pequeña vulnerabilidad puede provocar una filtración masiva de datos.

Dado que muchas personas desconocen cómo funcionan las amenazas de seguridad modernas más comunes, no le prestan la suficiente atención.

En este artículo te explicaremos las filtraciones de datos y cómo pueden afectarte.

Antes de continuar, empezaremos con una breve definición de la filtración de datos.

¿Qué es una filtración de datos?

Para definir la filtración de datos: una filtración de datos expone información confidencial, sensible o protegida a una persona no autorizada. Los archivos de una filtración de datos son vistos y/o compartidos sin permiso.

Cualquiera puede correr el riesgo de sufrir una filtración de datos, desde particulares hasta empresas de alto nivel y gobiernos. Y lo que es más importante, cualquiera puede poner en peligro a los demás si no está protegido.

En general, las filtraciones de datos se producen por deficiencias en:

- Tecnología

- Comportamiento de los usuarios

A medida que nuestros ordenadores y dispositivos móviles adquieren más funciones de conexión, hay más lugares por los que se pueden colar los datos. Las nuevas tecnologías se crean más rápido de lo que podemos protegerlas.

Los dispositivos del sector IoT son la prueba de que cada vez valoramos más la comodidad que la seguridad.

Muchos productos para la “casa inteligente” tienen fallos, como la falta de cifrado, de los que se aprovechan los hackers.

Dado que los nuevos productos, servicios y herramientas digitales se están utilizando con pruebas de seguridad mínimas, seguiremos viendo crecer este problema.

Sin embargo, aunque la tecnología backend se haya configurado a la perfección, es probable que algunos usuarios sigan teniendo malos hábitos digitales. Basta una persona para poner en peligro un sitio web o una red.

Sin una seguridad integral tanto a nivel de usuario como de empresa, el riesgo está casi garantizado.

Protegerse a uno mismo y a los demás empieza por comprender cómo se produce una filtración de datos.

¿Cómo se producen las filtraciones de datos?

Se supone que una filtración de datos está causada por un hacker externo, pero eso no siempre es cierto.

Las razones por las que se producen las filtraciones de datos a veces pueden remontarse a ataques intencionados. Sin embargo, también puede deberse a un simple descuido individual o a fallos en la infraestructura de una empresa.

He aquí cómo puede producirse una filtración de datos:

- Un infiltrado accidental. Un ejemplo sería que un empleado utilizara el ordenador de un compañero de trabajo y leyera archivos sin tener los permisos de autorización adecuados. El acceso es involuntario y no se comparte ninguna información. Sin embargo, al haber sido vistos por una persona no autorizada, los datos se consideran filtrados.

- Un infiltrado malintencionado. Esta persona accede y/o comparte datos a propósito con la intención de causar daño a una persona o empresa. El intruso malicioso puede tener autorización legítima para utilizar los datos, pero su intención es utilizar la información de forma maliciosa.

- Dispositivos perdidos o robados. Desaparece un ordenador portátil o un disco duro externo sin cifrar ni bloquear, es decir, cualquier cosa que contenga información confidencial.

- Delincuentes externos malintencionados. Se trata de hackers que utilizan diversos vectores de ataque para obtener información de una red o de un individuo.

Métodos maliciosos utilizados para la filtración de datos

Dado que las filtraciones de datos maliciosas son el resultado de ciberataques, hay que saber a qué prestar atención.

Estos son algunos de los métodos más utilizados por los hackers:

Phishing

Estos ataques de ingeniería social están diseñados para engañarte y provocar una filtración de datos. Los atacantes de phishing se hacen pasar por personas u organizaciones en las que confías para engañarte fácilmente. Los delincuentes de este tipo intentan engatusarte para que les facilites el acceso a datos confidenciales o para que les proporciones los propios datos.

Ataques de fuerza bruta

En un enfoque más descarado, los hackers podrían recurrir a herramientas de software para adivinar tus contraseñas.

Los ataques de fuerza bruta prueban todas las posibilidades para tu contraseña hasta que logran adivinarla. Estos ataques llevan cierto tiempo, pero se han vuelto rápidos a medida que la velocidad de los ordenadores sigue mejorando. Los hackers incluso secuestran otros dispositivos como el tuyo a través de infecciones de software malicioso para acelerar el proceso. Si tu contraseña es débil, puede que sólo les lleve unos segundos descifrarla.

Software malicioso

El sistema operativo de tu dispositivo, el software, el hardware o la red y los servidores a los que estás conectado pueden tener fallos de seguridad. Estas lagunas en la protección son buscadas por los delincuentes como el lugar perfecto para introducir software malicioso.

En concreto, los programas espía son ideales para robar datos privados sin ser detectados en absoluto. Es posible que no descubras esta infección hasta que sea demasiado tarde.

¿Cuál es el objetivo de una filtración de datos?

Aunque una filtración de datos puede ser el resultado de un error inocente, es posible que se produzcan daños reales si la persona con acceso no autorizado roba y vende información de identificación personal (IPI) o datos intelectuales corporativos para obtener beneficios económicos o causar daños.

Los delincuentes tienden a seguir un patrón básico: para atacar a una organización se necesita planificación. Investigan a sus víctimas para saber dónde están las vulnerabilidades, como las actualizaciones que faltan o fallan y la susceptibilidad de los empleados a las campañas de phishing.

Los hackers aprenden los puntos débiles de un objetivo y, a continuación, desarrollan una campaña para conseguir que los empleados internos descarguen software malicioso por error. A veces van directamente a por la red.

Una vez dentro, los delincuentes tienen libertad para buscar los datos que deseen, y mucho tiempo para hacerlo, ya que la filtración media tarda más de cinco meses en detectarse.

Entre las vulnerabilidades más comunes que atacan los delincuentes malintencionados se encuentran las siguientes:

- Credenciales débiles. La inmensa mayoría de las filtraciones de datos se deben al robo o a la debilidad de las credenciales. Si los delincuentes disponen de tu combinación de nombre de usuario y contraseña, tienen una puerta abierta a tu red. Como la mayoría de la gente reutiliza las contraseñas, los ciberdelincuentes pueden utilizar ataques de fuerza bruta para acceder al correo electrónico, sitios web, cuentas bancarias y otras fuentes de información personal o financiera.

- Credenciales robadas. Las filtraciones causadas por el phishing son un importante problema de seguridad y si los ciberdelincuentes se hacen con esta información personal, pueden utilizarla para acceder a cosas como tus cuentas bancarias y en línea.

- Activos comprometidos. Varios ataques de software malicioso se utilizan para anular los pasos de autenticación habituales que normalmente protegerían un ordenador.

- Fraude de tarjetas de pago. Los skimmers se instalan en surtidores de gasolina o cajeros automáticos y roban datos cada vez que se pasa una tarjeta.

- Acceso de terceros. Aunque hagas todo lo posible por mantener tu red y tus datos seguros, los delincuentes podrían utilizar proveedores externos para abrirse camino en tu sistema.

- Dispositivos móviles Cuando se permite a los empleados llevar sus propios dispositivos (BYOD) al lugar de trabajo, es fácil que dispositivos no seguros descarguen aplicaciones cargadas de software malicioso que permiten a los hackers acceder a los datos almacenados en el dispositivo. Esto suele incluir el correo electrónico y los archivos del trabajo, así como la información personal del propietario.

El daño que puede hacer una filtración de datos

En muchos casos, las filtraciones de datos no se pueden parchear simplemente con algunos cambios de contraseña. Los efectos de una filtración de datos pueden ser un problema duradero para tu reputación, tus finanzas y mucho más.

Para las organizaciones empresariales

Una filtración de datos puede tener un efecto devastador en la reputación de una organización y en sus resultados financieros. Organizaciones como Equifax, Target y Yahoo, por ejemplo, han sido víctimas de una filtración de datos. Y hoy en día, muchas personas asocian/recuerdan esas empresas por el incidente de filtración de datos en sí, más que por sus operaciones comerciales reales.

Para las organizaciones gubernamentales

Los datos comprometidos pueden significar la exposición de información altamente confidencial a partes extranjeras. Las operaciones militares, los acuerdos políticos y los detalles sobre la infraestructura nacional esencial pueden suponer una gran amenaza para un gobierno y sus ciudadanos.

Para los particulares

El robo de identidad es una de las principales amenazas para las víctimas de filtraciones de datos. Las filtraciones de datos pueden revelar desde números de la seguridad social hasta información bancaria. Una vez que un delincuente dispone de estos datos, puede cometer todo tipo de fraudes en tu nombre. El robo de tu identidad puede arruinar tu crédito y acarrearte problemas legales, y es difícil de combatir.

Aunque se trata de casos comunes, el daño causado por las filtraciones de datos puede ir mucho más allá de estas situaciones. Por lo tanto, es esencial que investigues si tus datos ya han sido expuestos. Para averiguar si tus cuentas personales o de trabajo se han visto comprometidas, utiliza https://haveibeenpwned.com/ para comprobarlo (esta herramienta comprueba las filtraciones de datos existentes para tu dirección de correo electrónico e informa de lo que se ha filtrado).

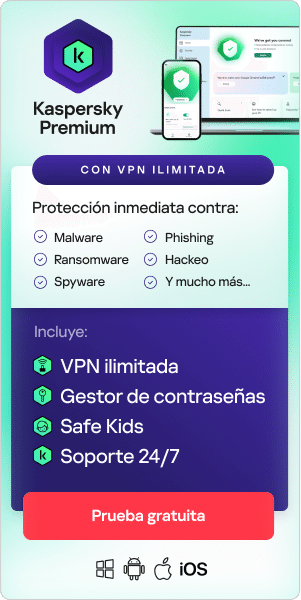

Es posible que desees una supervisión más exhaustiva para saber en tiempo real si tus datos se han filtrado. Productos como Kaspersky Premium ofrecen detección de filtraciones de datos y te ayudan a sortear la situación.

Por supuesto, la mejor manera de protegerte es evitar ser víctima en primer lugar. Ningún plan de seguridad es perfecto, pero hay formas de defenderse, tanto si se trata de un particular como de una empresa.

Cómo evitar ser víctima de una filtración de datos

La prevención de la filtración de datos debe incluir a todos los niveles, desde los usuarios finales hasta el personal informático, pasando por todas las personas intermedias.

Cuando se trata de planificar cómo evitar ataques o filtraciones de datos, la seguridad es tan fuerte como el eslabón más débil. Cada persona que interactúa con un sistema puede ser una vulnerabilidad potencial. Incluso los niños pequeños con una tableta en su red doméstica pueden ser un riesgo.

Estas son algunas de las mejores prácticas para evitar una filtración de datos

- Parchear y actualizar el software en cuanto haya opciones disponibles.

- Cifrado de alto nivel para datos confidenciales.

- Actualización de dispositivos cuando el software ya no recibe soporte del fabricante.

- Aplicar directivas de seguridad BYOD, como exigir que todos los dispositivos utilicen un servicio VPN de nivel empresarial y protección antivirus.

- Imponer credenciales sólidas y autenticación multifactor para fomentar mejores prácticas de ciberseguridad de los usuarios. Animar a los usuarios a empezar a utilizar un administrador de contraseñas puede ser útil.

- Formar a los empleados sobre las mejores prácticas de seguridad y las formas de evitar ataques de ingeniería social.

Artículos relacionados: